Wifi密码破解与局域网抓包监听(小白--纯工具版)

工具介绍:1,wifi密码破解:CDlinux.iso :一个Linux系统,集成了wifi密码的PIN码破解软件。2,Mac地址修改器:修改自己的MAC地址,防止被封3,ettercap4,wireshark5,

使用的自家设备仅作测试和技术讨论!

工具介绍:(本身电脑自带了WIN7和Ubuntu双系统)

1,wifi密码破解:

CDlinux.iso :一个Linux系统,集成了wifi密码的PIN码破解软件。

UltraISO:把CDlinux.iso写入U盘

grub4dos:取出其中的grldr、grub.exe、menu.lst三个文件

grubinst_gui2:U盘启动引导安装

BOOTICE:U盘启动引导安装

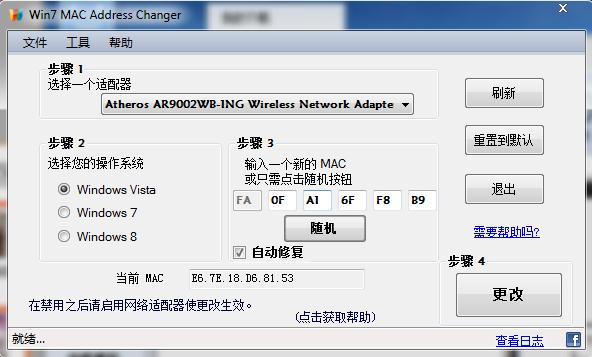

2,Mac地址修改器:修改自己的MAC地址,防止被封

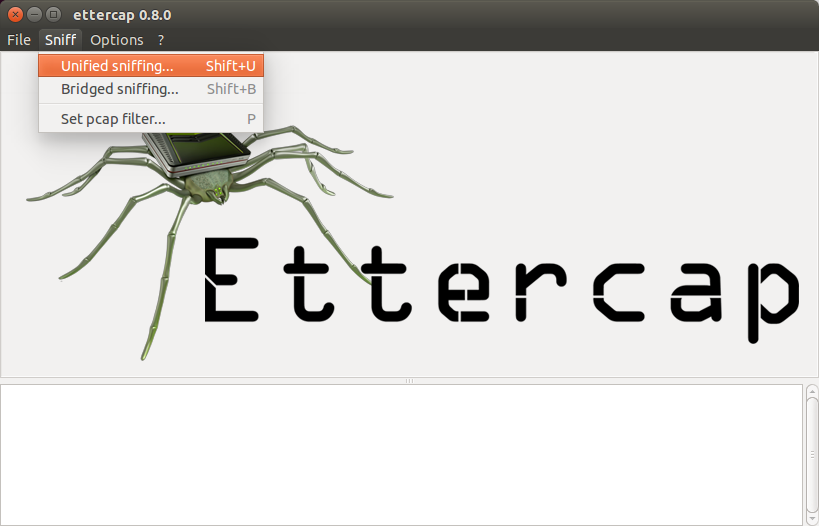

3,ettercap 0.8.0 (ettercap-graphical) : ARP欺骗工具

4,wireshark:抓包工具

5,driftnet:抓图片流工具

流程介绍:

1,(win7系统中)制作CDlinux系统的U盘启动盘,然后用U盘启动CDlinux系统。

2,(CDlinux系统中)CDlinux使用系统自带的软件进行WIFI的密码破解

3,(WIN7系统中)修改自己的MAC地址后使用破解得到的WIFI密码登录WIFI

4,(ubuntu系统中)进入ubuntu系统,使用ettercap 进行ARP欺骗(目的:让局域网中的别的主机,认为你是路由器,是网关)

5,(ubuntu系统中)使用wireshark抓包,driftnet抓图片

PS,4,5的过程也可以在win7中实现,但是我下载的ettercap在win7中无法读取我的网卡信息,我也不知道为什么,反正我安装了双系统,因此就直接放ubuntu里面使用了。

PS,2的过程也可以在ubuntu中进行,在ubuntu中下载minidwep-gtk进行wifi密码破解也行。

详细过程介绍:Let‘s begin!

----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

第一步:制作CDlinux系统的U盘启动盘,然后用U盘启动CDlinux系统。

网上教程很多,百度经验的传送门:http://jingyan.baidu.com/article/7908e85c723c59af481ad21c.html

在虚拟机中使用可能会无法识别网卡的情况O O

1,打开UltraISO ,然后打开-打开CDlinux.iso,启动-写入硬盘映像-写入方式(USB-HDD+)-写入

2,打开grub4dos,将中间的grldr、grub.exe、menu.lst三个文件复制到U盘。

3,打开grubinstGui2.exe,然后选择介质 为 U盘。选择安装,grldr两项。然后执行。

4,修改menu.lst,打开U盘——打开menu.lst(记事本就行,需要管理员权限)——然后将

title start Cdlinux

find --set-root /CDlinux/bzImage

kernel /CDlinux/bzImage CDL_DEV=LABEL=CDLINUX CDL_LANG=zh_CN.UTF-8

initrd /CDlinux/initrd

boot

复制到default / default 位置即可——保存退出。LABEL=CDLINUX 此处的CDLINUX对应你U盘显示在我的电脑中的盘名称。建议先将上述复制到一个新建的记事本(文本文档)里,看有没有空格,如果有,先删除,然后复制到menu.lst里。

5,重启选择从U盘启动,会出现start Cdlinux的一行命令,确认即可进入CDlinux系统。

注意事项:1,当时我用USB3.0的U盘制作的时候,无法启动,换成USB2.0才可以,不知道是不是我的3.0的U盘的问题。

2,BOOTICE也是一个U盘启动项工具。用法,磁盘处理---写入分区引导记录---选择grub4dos--填写GRLDR--安装

第二步:CDlinux使用系统自带的软件进行WIFI的密码破解

原理和步骤的详细资料百度经验传送门:http://jingyan.baidu.com/article/fa4125acac208f28ac709200.html

简单的步骤描述:

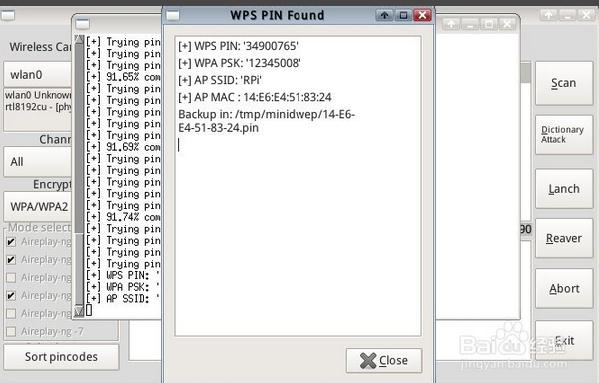

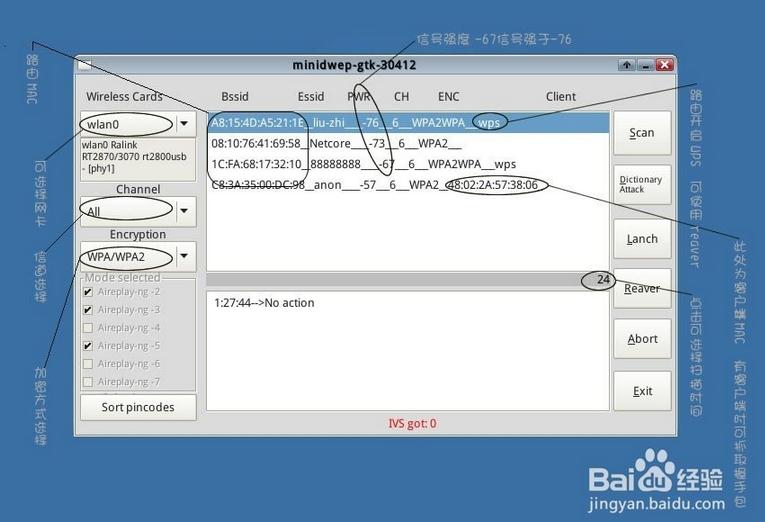

1,打开minidwep,S扫描,选中带有wps字样的wifi条目,然后点击Reaver,参数设置中加上-n 不容易漏PIN,-l 后面的数字可以设置成1或者10,代表被锁定后停几秒之后继续PIN,开始Pin码破解。

(仅介绍了PIN码的方式,对于没有wps与无法PIN码破解的wifi,可以使用Launch获取握手包(与无线连接时密码传输的数据包),再使用字典暴力破解,主要靠强大的字典和一些运气。也可以获得握手包后保存起来,进入Windows下使用EWSA(Elcomsoft Wireless Security Auditor)进行字典暴力破解)

(直接盗了两张图O O)

相关资料详细介绍:http://www.secpulse.com/archives/6068.html

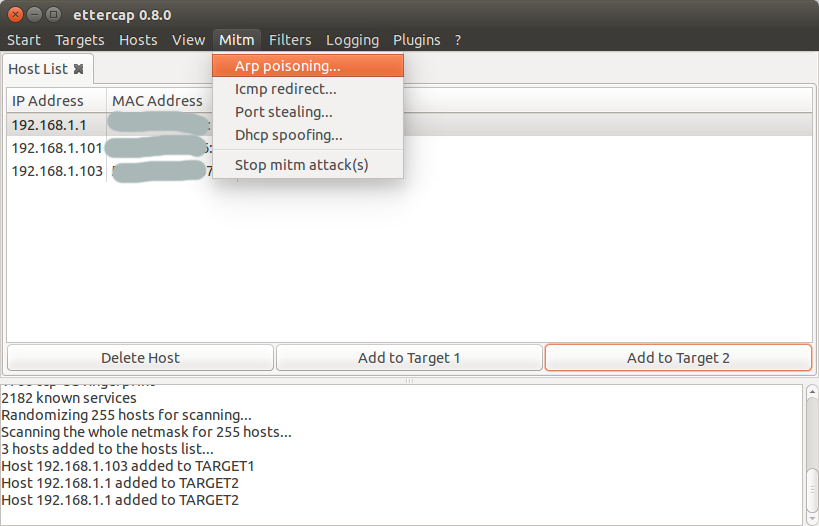

2,Sniffe---unified sniffing 输入wlan0(wlan0无线网卡,eth0有线网卡)---ok

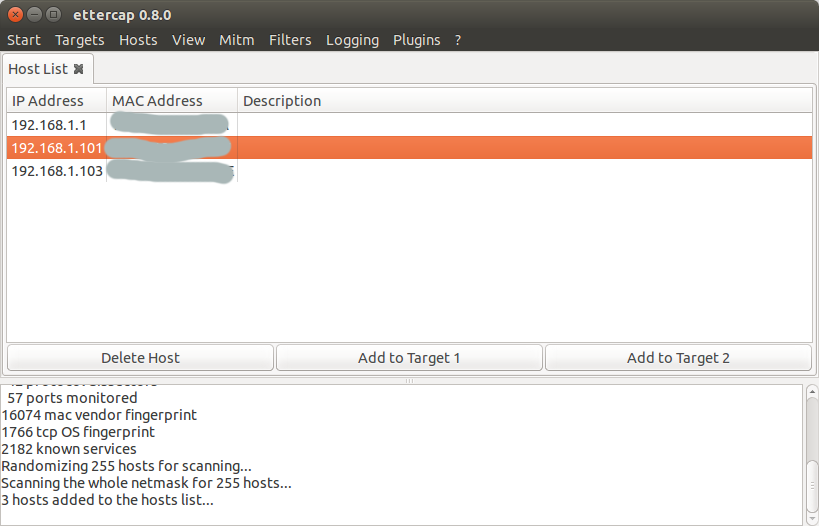

3,Hosts--Host list Hosts---scan for hosts,可以发现192.168.1.1是路由器的IP地址,101和103是另外两台连入这个无线的主机(我的手机和Ipad)

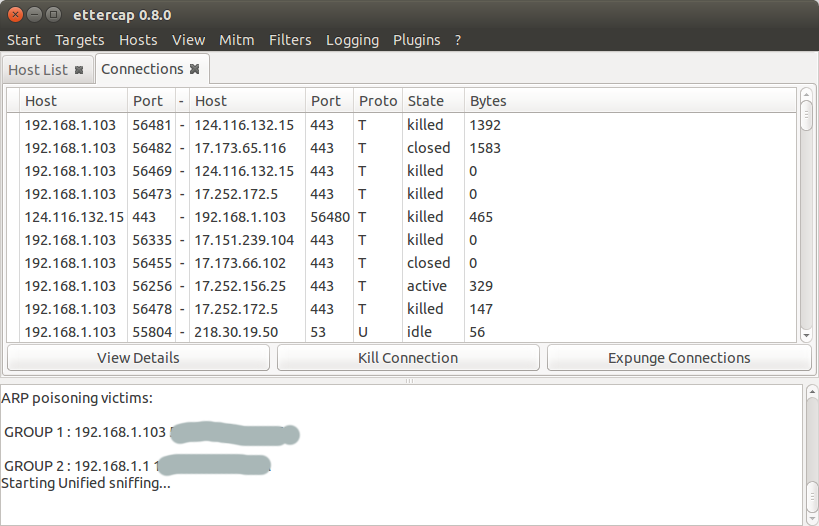

4,选中其中一个要进行ARP欺骗的IP地址,点Add to Target‘ 1 , 然后选中192,168,1,1 点add to target2,最后点击Mitm(中间人攻击)----Arp poisoning(毒杀?不懂)----选项勾选 Sniff remote connections--ok 欺骗完成,对方主机的网络数据包已经变成先通过我的计算机再发往路由器了。

5,Start---Start sniffing 开始监听; 点View Connections 就可以查看网络数据包了(也可以使用wireshark进行更专业的抓包)

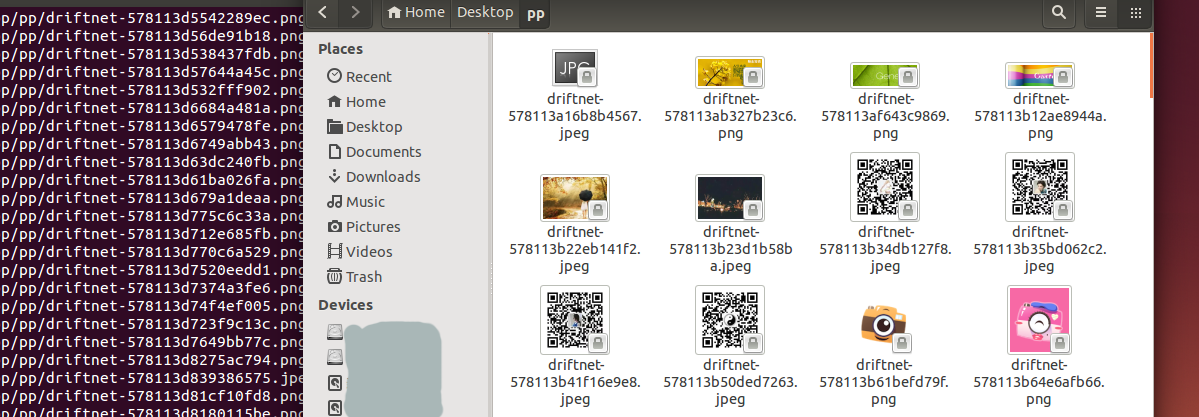

6,网络数据包中的图片捕获(微信朋友圈图片可以捕获,聊天内容里面的图片无法捕获(被加密了)).

安装driftnet :sudo apt-get install driftnet。

7,启动drifnet:$ sudo driftnet -i wlan0 -a -d /home/XXX/Desktop/pp

参数解析:-i xxxxx 代表网络选择 -a 代表后台运行 -d xxxxxx 代表保存图片再指定路径

结尾:

小白只会用工具进行这些操作了。。还有很多原理并不是很理解。。

欢迎大家讨论交流,提出一些更好的方法!!

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)