使用 Burp Suite 暴力破解密码 撞库攻击 从0到1手摸手教学

一个学习的过程 增加自己网络安全知识 切勿用于违法用途设置密码尽量使用6位以上并规避简单数字组合、加强对同一ip的频繁访问次数限制、设置人机验证减小撞库攻击的危害可以选择腾讯云、阿里云、华为云、UCould。。。......

说明

一个学习的过程 增加自己网络安全知识 切勿用于违法用途

设置密码尽量使用6位以上并规避简单数字组合、加强对同一ip的频繁访问次数限制、设置人机验证减小撞库攻击的危害

用到的工具&环境

本地环境

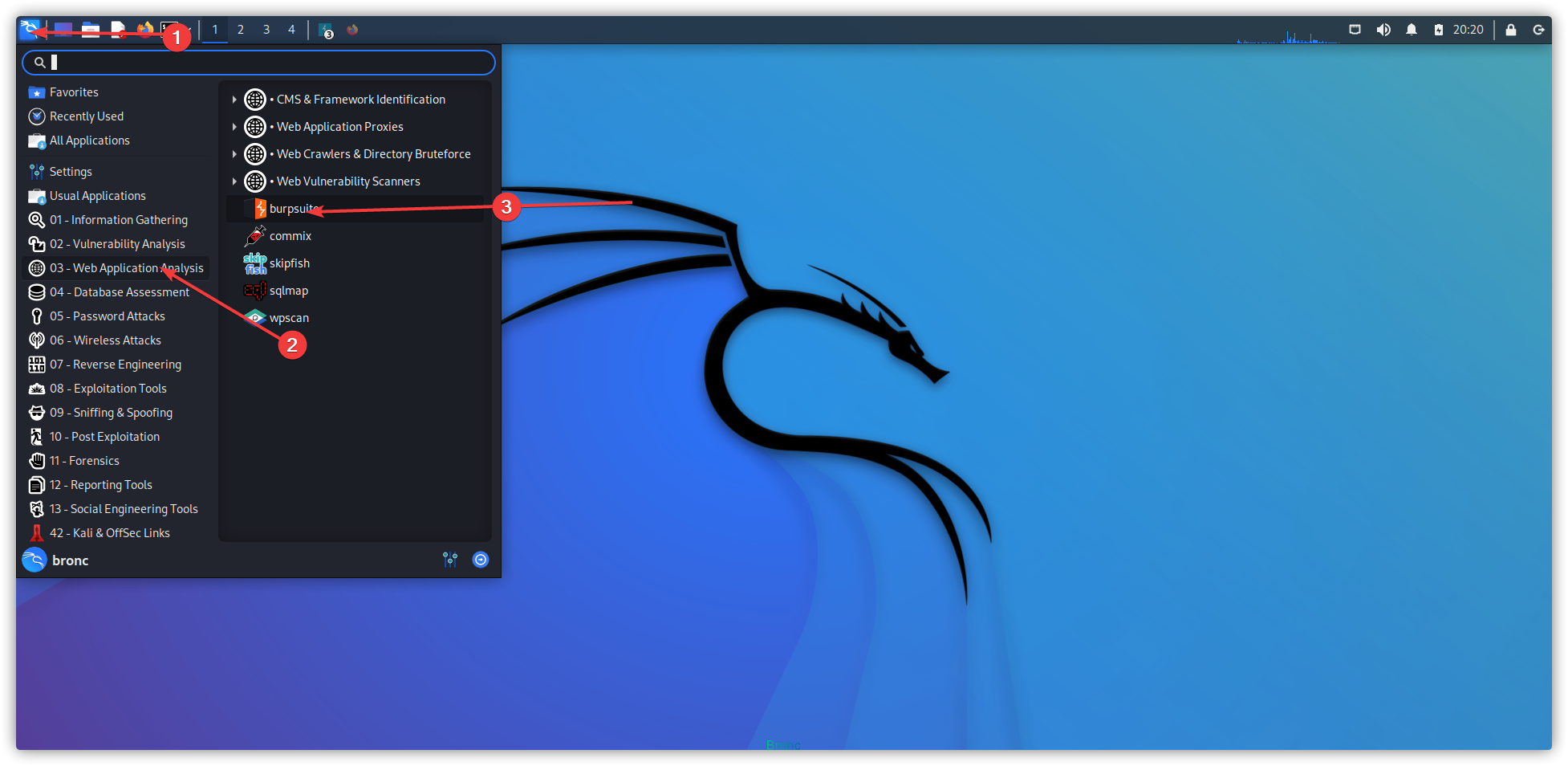

kali 2022

Burp Suite

FireFox

靶机环境

一台服务器

CentOS 7

宝塔面板

一个域名(你不会没有吧)

皮卡丘~~~

最重要的还有你的双手

先将靶机环境搞定

首先我们要拥有自己的一台云服务器

可以选择腾讯云、阿里云、华为云、UCould。。。都是可以的

初始化服务器选择CentOS 7 这个版本可以获得更多数的支持

这里我使用 Tabby对服务器进行远程连接 (选一个自己趁手的工具就行)

宝塔安装

我们成功连接服务器后 开始安装 宝塔面板

Centos安装脚本 :

shell yum install -y wget && wget -O install.sh http://download.bt.cn/install/install_6.0.sh && sh install.sh ed8484bec

其他Linux系统使用这个:

if [ -f /usr/bin/curl ];then curl -sSO https://download.bt.cn/install/install_panel.sh;else wget -O install_panel.sh https://download.bt.cn/install/install_panel.sh;fi;bash install_panel.sh ed8484bec

执行 等待安装完成即可…

详细教程看这里如何登录您的Linux云服务器并安装宝塔面板

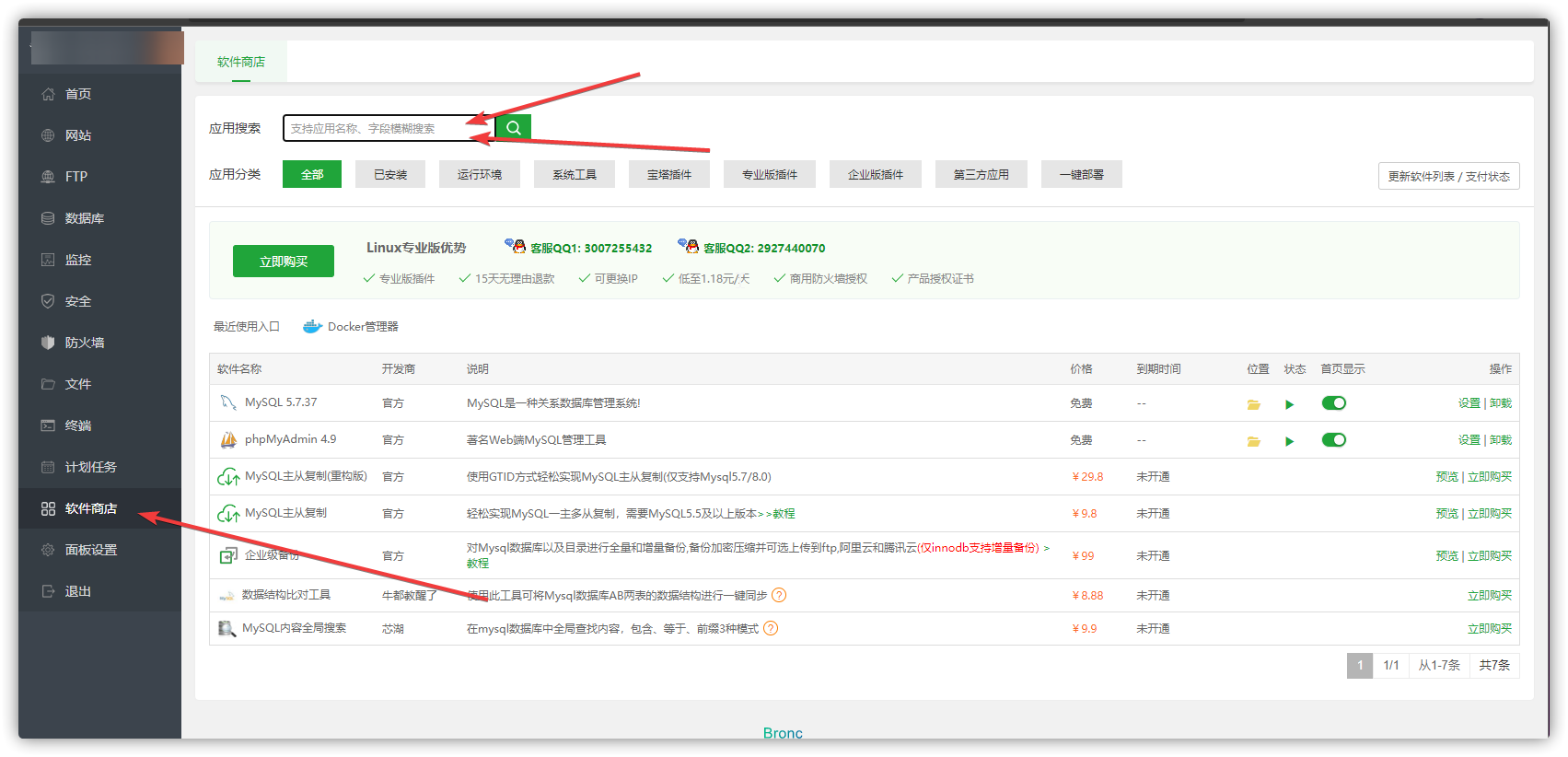

然后进入我们的宝塔面板 在应用商店安p装两个环境 php 5.6跟mysql 5.7

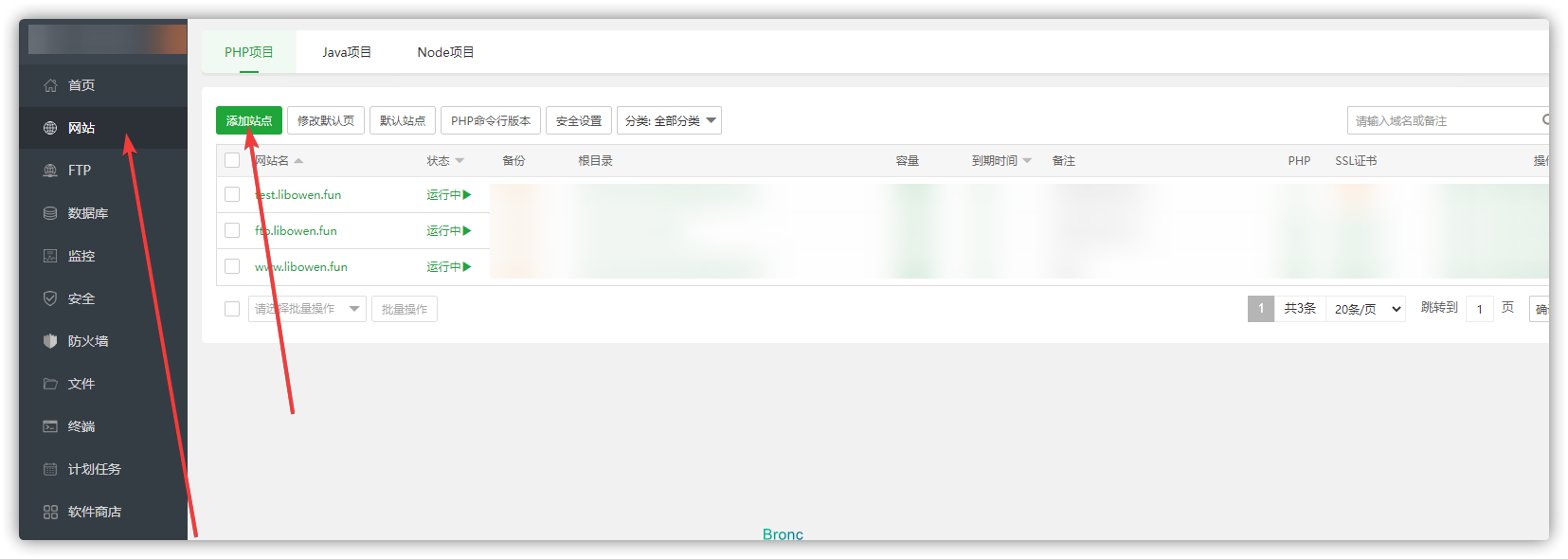

靶机网站搭建

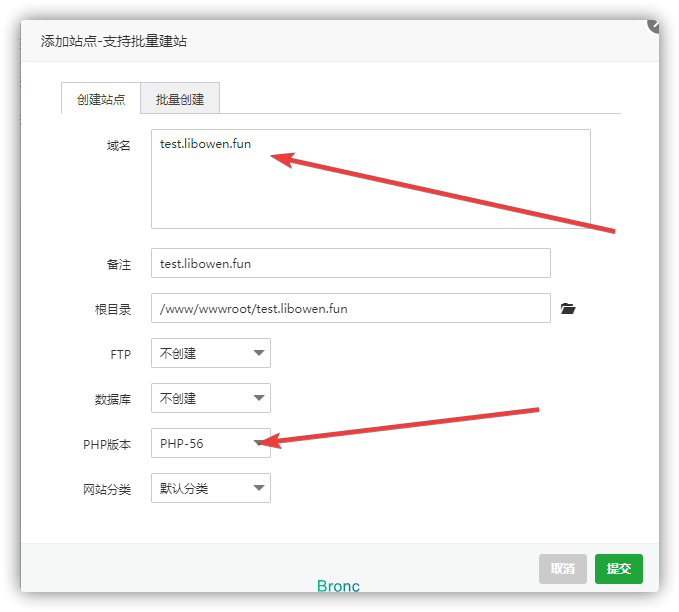

依次点击 网站 -> 添加站点(php项目)-> 填写域名 (这边需将自己的域名解析到服务器)- >PHP版本选择56 ->提交

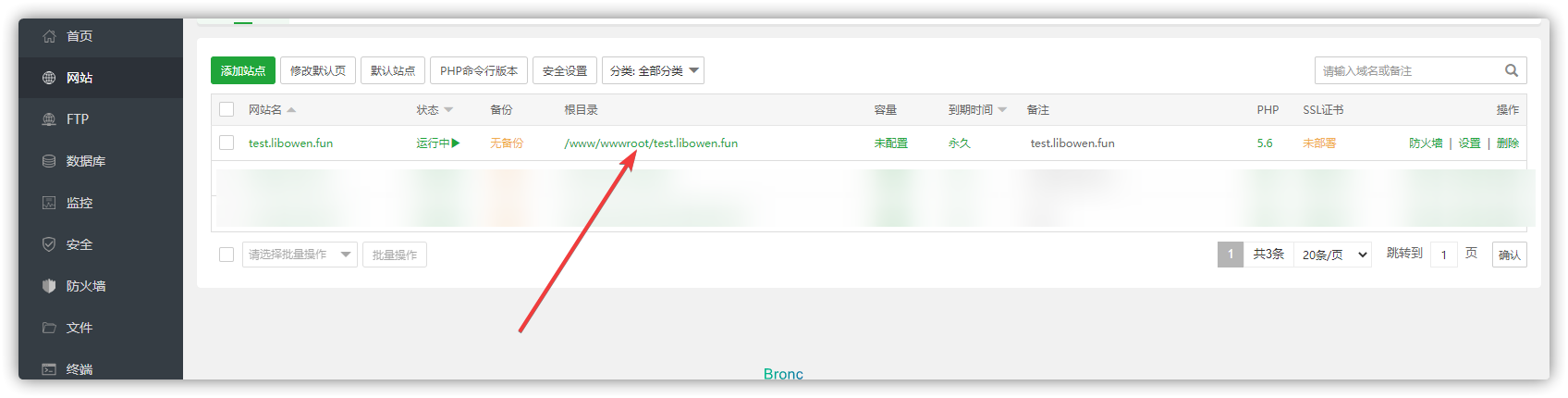

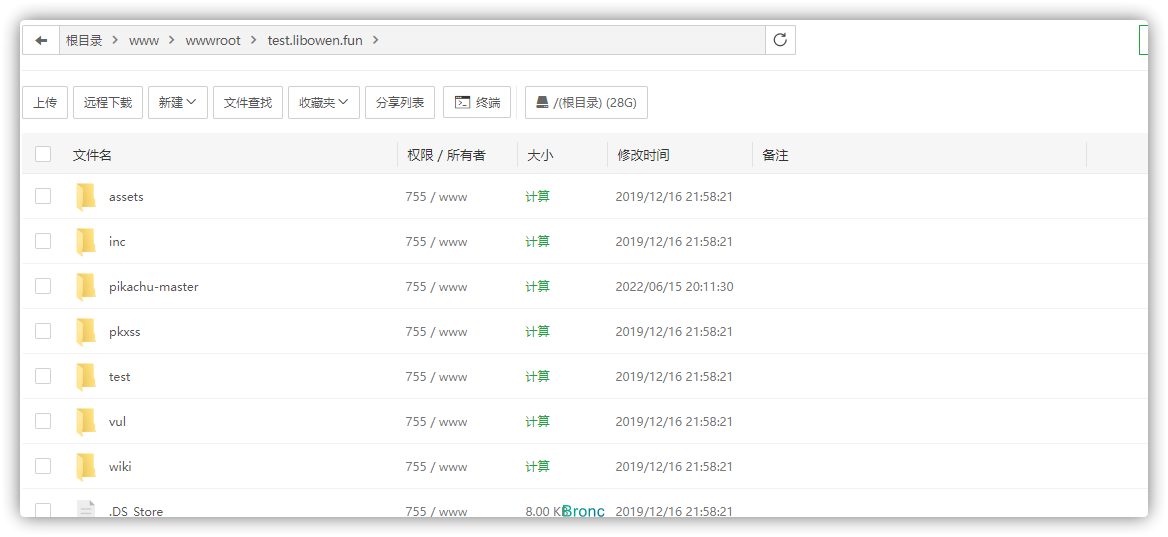

然后点击这里进入根目录

去下载皮卡丘源码 点这里 进入GitHub

- 压缩包直接拖进网站根目录然后解压 将解压文件移动到网站根目录 像下图这样

-

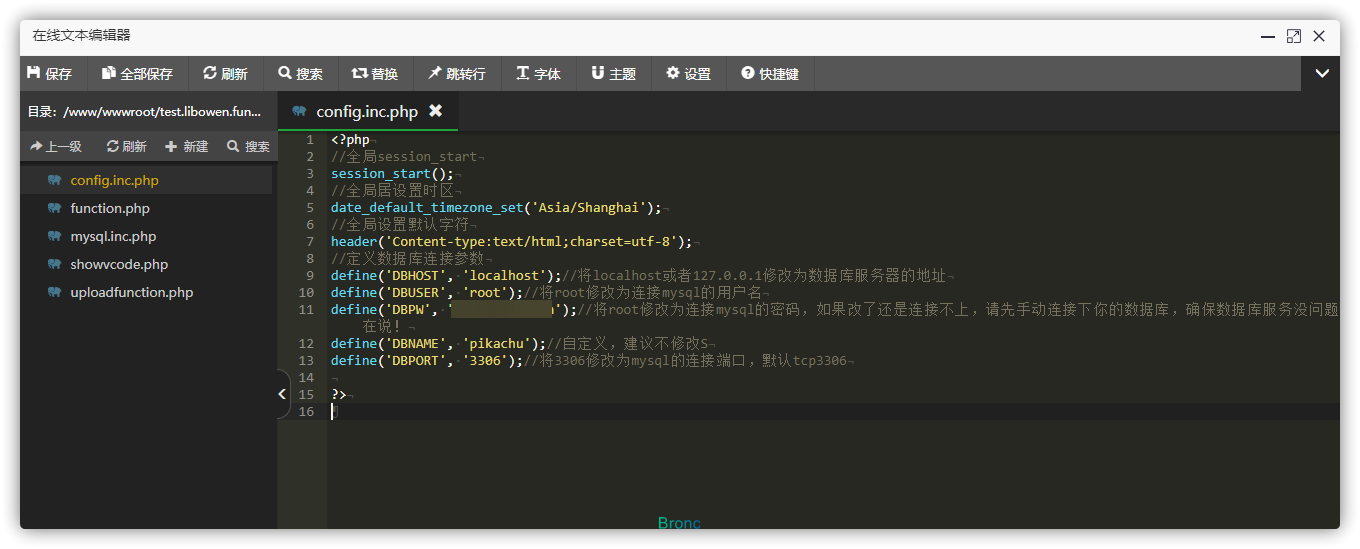

根据实际情况修改

inc/config.inc.php里面的数据库连接配置;

-

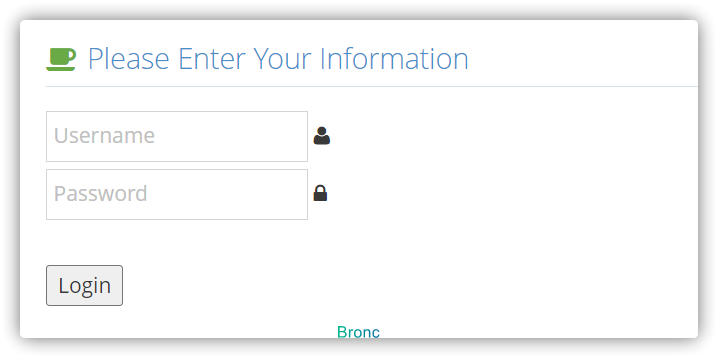

访问网站域名 这里我的是

test.libowen.fun,会有一个红色的热情提示"欢迎使用,pikachu还没有初始化,点击进行初始化安装!",点击即可完成安装。

到此靶机环境搭建完毕!!!

然后搞定本地环境

kali 2022的安装

这里我使用了vm虚拟机环境

这里值得小提一下的是在官网直接下载OS镜像是比较慢的 但是官网的vm现成镜像还是很快的 账号密码改过一次 老版本的是root root新的是kali kali 如果想掌控在自己手中选择清华镜像源下载是比较快的哦

- 官方镜像: Kali Linux | Penetration Testing and Ethical Hacking Linux Distribution

- 清华镜像:清华大学开源软件镜像站 | Tsinghua Open Source Mirror

vm安装kali教程 VMware Workstation中安装kali2022

至此所需的环境搭建完毕

开始战斗

字典

准备撞库所需的字典 ,这里我引用GitHub现成的

username.txt :

root

admin

test

guest

info

adm

mysql

user

administrator

oracle

ftp

sa

postgres

anonymous

Craft

root

Best1_User

anonymous

test

rapport

Yak

glftpd

XXSESS_MGRYY

guest

user

craft

conferencing

ftp

cisco

db2admin

hscroot

padmin

temp

superuser

talent

__super

tomcat

role

role1

root

both

manager

apache

alien

device

dpn

HPSupport

sysadmin

toor

master

anonymous

viewuser

postgres

PostgreSQL

whd

username

jamfsoftware

admin@example.com

superdba

ntpupdate

user:)

USER

NSA

weblogic

syste

joe

mary

wlcsystem

wlpisystem

password.txt :

welcome

Jesus

michael

ninja

password1

password

123456

12345678

1234

qwerty

12345

dragon

pussy

baseball

football

letmein

monkey

696969

abc123

mustang

michael

shadow

master

jennifer

111111

2000

jordan

superman

harley

1234567

fuckme

hunter

fuckyou

trustno1

ranger

buster

thomas

tigger

robert

soccer

fuck

batman

test

pass

killer

hockey

george

charlie

andrew

michelle

love

sunshine

jessica

asshole

6969

nsfocus

pepper

daniel

access

123456789

654321

joshua

maggie

starwars

silver

william

dallas

yankees

123123

ashley

666666

hello

amanda

orange

biteme

freedom

computer

sexy

anonymous

thunder

nicole

ginger

heather

hammer

summer

corvette

taylor

fucker

austin

1111

merlin

matthew

121212

golfer

abc123

cheese

princess

martin

chelsea

123abc

patrick

richard

132abc

diamond

yellow

bigdog

secret

asdfgh

sparky

cowboy

!@#$%

!@#$%^

%$#@!

000000

00000000

000000000

0000000000

0123456789

110120119

111111

11111111

111111111

1111111111

123123

123123123

123321

12345

1234554321

123456789

1234567890

1234567891

12345678910

123456a

123456aa

123456abc

123456asd

123456q

123456qq

123698745

123abc

123asd

123qwe

123qweasd

1314520520

135246

135246789

135792468

1357924680

147258369

1472583690

1qaz2wsx

5201314

54321

55555

654321

789456123

88888

888888

88888888

987654321

9876543210

^%$#@~!

a123123

a123456

a12345678

a123456789

aa123456

aa123456789

aaa123456

aaaaa

aaaaaa

aaaaaaaa

abc123

abc123456

abc123456789

abcd123

abcd1234

abcd123456

admin

admin888

aini1314

as123456

asd123

asd123456

asdfg

asdfgh

asdfghjkl

base

caonima

password

q123456

q123456789

qaz123456

qazwsx

qwaszx

qwe123

qwe123456

qweasd

qweasdzxc

qwert

qwerty

qwezxc

root

sysadmin

test

test1

test123

test2

postgres

welcome

Jesus

michael

ninja

password1

password

12345678

1234

qwerty

12345

dragon

pussy

baseball

football

letmein

monkey

696969

abc123

mustang

michael

shadow

master

jennifer

111111

2000

jordan

superman

harley

1234567

fuckme

hunter

fuckyou

trustno1

ranger

buster

thomas

tigger

robert

soccer

fuck

batman

test

pass

killer

hockey

george

ashley

666666

hello

110120119

1111

111111

11111111

111111111

1111111111

1111111111111111

1123456

121212

123!@#

123123

123123123

123321

1233211234567

1234

12345

1234554321

#123456

123456.

123456..

1234567

12345678

123456789

123456789.

123456789..

1234567890

12345678900

1234567891

12345678910

1234567891234567

1234567899

123456789a

123456789aa

123456789abc

123456789q

123456789qq

123456a

123456aa

123456abc

123456asd

123456q

123456qaz

123456qq

123456qwe

123456trendimsa1.0

1234abcd

1234ABCD

1234qwer!@#$

1234qwerasdf

1234qwerASDF

1234QWERasdf

1234QWERASDF

1234welcome

1234zxcv

123698745

123abc

123asd

123qwe

123qwe!@#

123qweasd

1314520520

135246

135246789

135792468

1357924680

147258

147258369

1472583690

1q2w3e

1q2w3e4r

1q2w3E4R

1q2w3e4r$R#E@W!Q

1q2w3e4r!Q@W#E$R

1q2w3e#E@W!Q

1q2w#E$R

1qaz$RFV

1qaz0p;/

1qaz1qaz

1qaz2wsx

1qaz2wsx!@

1qaz2wsx@!

1qaz2wsx3edc!@

1qaz2wsx3edc!@#

1qaz2wsx3edc@!

1qaz3edc

1qaz4rfv

1qaz5tgb

1qaz6yhn

1qaz7ujm

1qaz8ik,

1qaz9ol.

1qaz#EDC

1qaz*IK<

1qaz(OL>

1qaz)P:?

1qaz!QAZ

1qaz%TGB

1qaz&UJM

1qaz@WSX

1qaz@WSX3edc

1qaz^YHN

1qw2!QW@

1qw2@WQ!

1q@W3e

1q@W3e$R

2000

258369

2wsx$RFV

2wsx0p;/

2wsx1qaz

2wsx1qaz!@

2wsx1qaz@!

2wsx2wsx

2wsx3edc

2wsx4rfv

2wsx5tgb

2wsx6yhn

2wsx7ujm

2wsx8ik,

2wsx9ol.

2wsx#EDC

2wsx*IK<

2wsx(OL>

2wsx)P:?

2wsx%TGB

2wsx&UJM

2wsx@WSX

2wsx^YHN

3e2w1q#E@W!

3edc$RFV

3edc0p;/

3edc1qaz

3edc2wsx

3edc2wsx1qaz

3edc2wsx1qaz!@

3edc2wsx1qaz@!

3edc4rfv

3edc5tgb

3edc6yhn

3edc7ujm

3edc8ik,

3edc9ol.

3edc#EDC

3edc*IK<

3edc(OL>

3edc)P:?

3edc%TGB

3edc&UJM

3edc@WSX1qaz

3edc@WSX1qaz!@

3edc^YHN

4dm1n

=[;.4esz

4esz=[;.

4esz-pl,

4r3e2w1q$R#E@W!Q

4r3e2w1q!Q@W#E$R

4rfv$RFV

4rfv0p;/

4rfv1qaz

4rfv2wsx

4rfv3edc

4rfv4rfv

4rfv5tgb

4rfv6yhn

4rfv7ujm

4rfv8ik,

4rfv9ol.

4rfv*IK<

4rfv(OL>

4rfv)P:?

4rfv%TGB

4rfv&UJM

4rfv^YHN

5201314

5201314520

52013145201314

54321

55555

5841314520

=[;.5rdx

5rdx=[;.

5rdx-pl,

5tgb0p;/

5tgb1qaz

5tgb2wsx

5tgb3edc

5tgb4rfv

5tgb5tgb

5tgb6yhn

5tgb7ujm

5tgb8ik,

5tgb9ol.

5tgb*IK<

5tgb(OL>

5tgb)P:?

5tgb%TGB

5tgb&UJM

5tgb^YHN

654321

666666

66666666

69694321

a123456789

a1b2c3

a1b2c3d4

A1B2C3D4

a5201314

aa1122##

aa123456

Aa123456

aa123456789

aaa123

aaa123456

aaaaa

aaaaaa

aaaaaaaa

aabbcc1122##

aabbcc112233

A!B@C#

abc123

abc123!@#

abc12345

abc@123456

abc123456

Abc@123456

abc123456789

a!b@c#d$

A!B@C#D$

ABCD!@#$

abcd123

ABCD123123

abcd@1234

abcd1234

ABCD1234

abcd123456

Abcd12345678901qaz2wsx

abcd4321

abcd888

access

admin

#Admin#

admin1

admin111

admin123

admin123!@#

admin1234

admin222

admin666

admin888

administrator

Administrator

aini1314

amanda

andrew

anonymous

anonymousadmin

anonymousviewuser1

anonymousweblogic

apache

apc

as123456

asd123

asd123456

asd456

asdasd

asdfg

asdfgh

asdfghjkl

asdfghjkl;

ashley

asshole

austin

BackupU$r

badg3r5

base

baseball

batman

bigdog

biteme

brightmail!@#$%

buster

(caclulated)

calvin

caonima

changeme

changethis

charlie

cheese

chelsea

computer

corvette

cowboyadminpassword

craftpw

crftpw

dallas

daniel

db2admin

dbpass

default

diamond

dragon

#EDC1qaz

#EDC2wsx

#EDC3edc

Exabyte

football

freedom

ftp

fuck

fucker

fuckme

fuckyou

george

ginger

glftpd

golfer

guest

hammer

harley

heather

hello

hockey

jamfsw03

Janitza

jennifer

jessica

Jesus

jordan

joshua

killer

kn1TG7psLu

letmein

password123!@#

patrick

sexy

shadow

silver

使用Burp Suite 进行暴力破解

1.打开软件

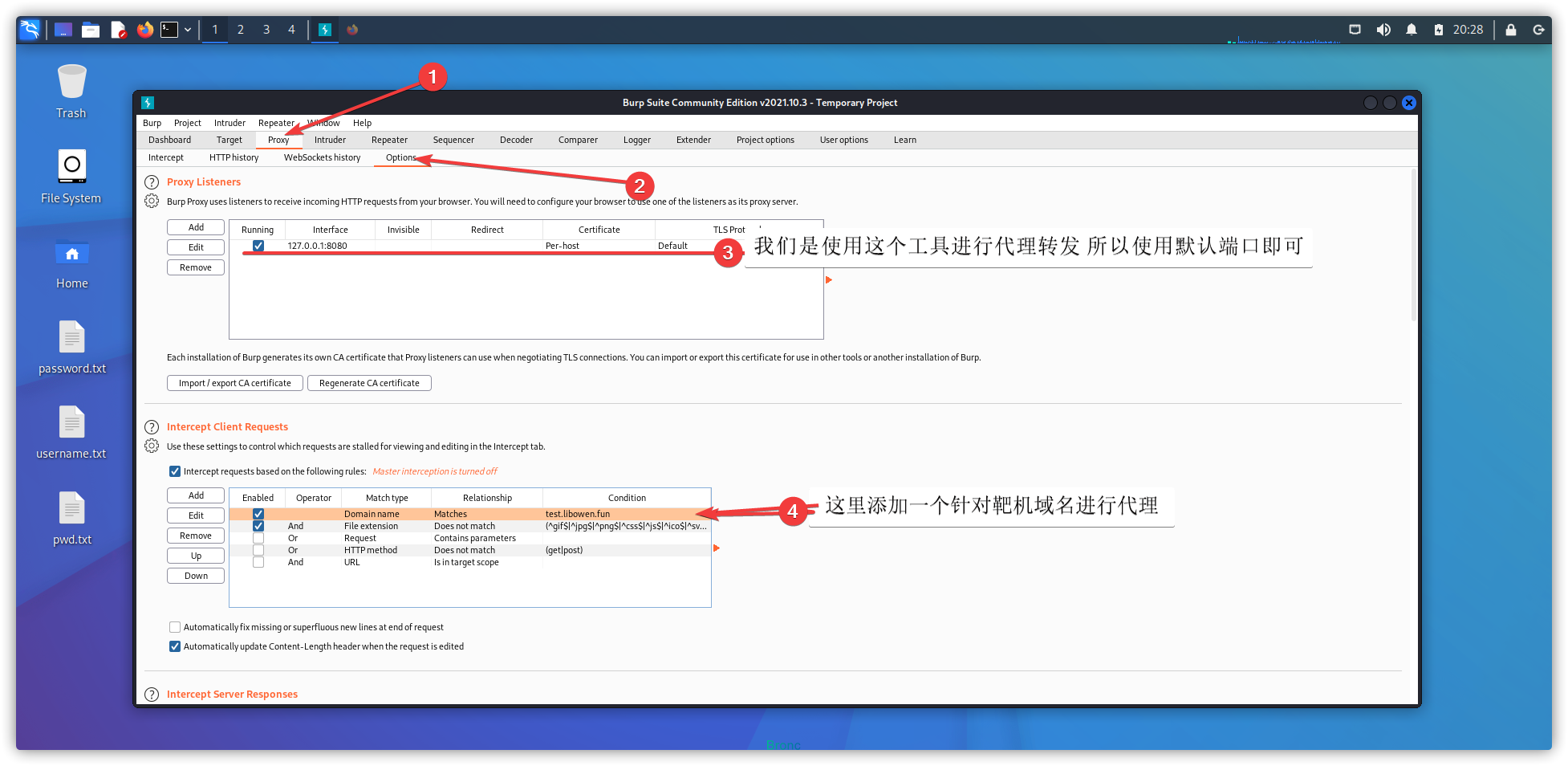

2.进行简单配置

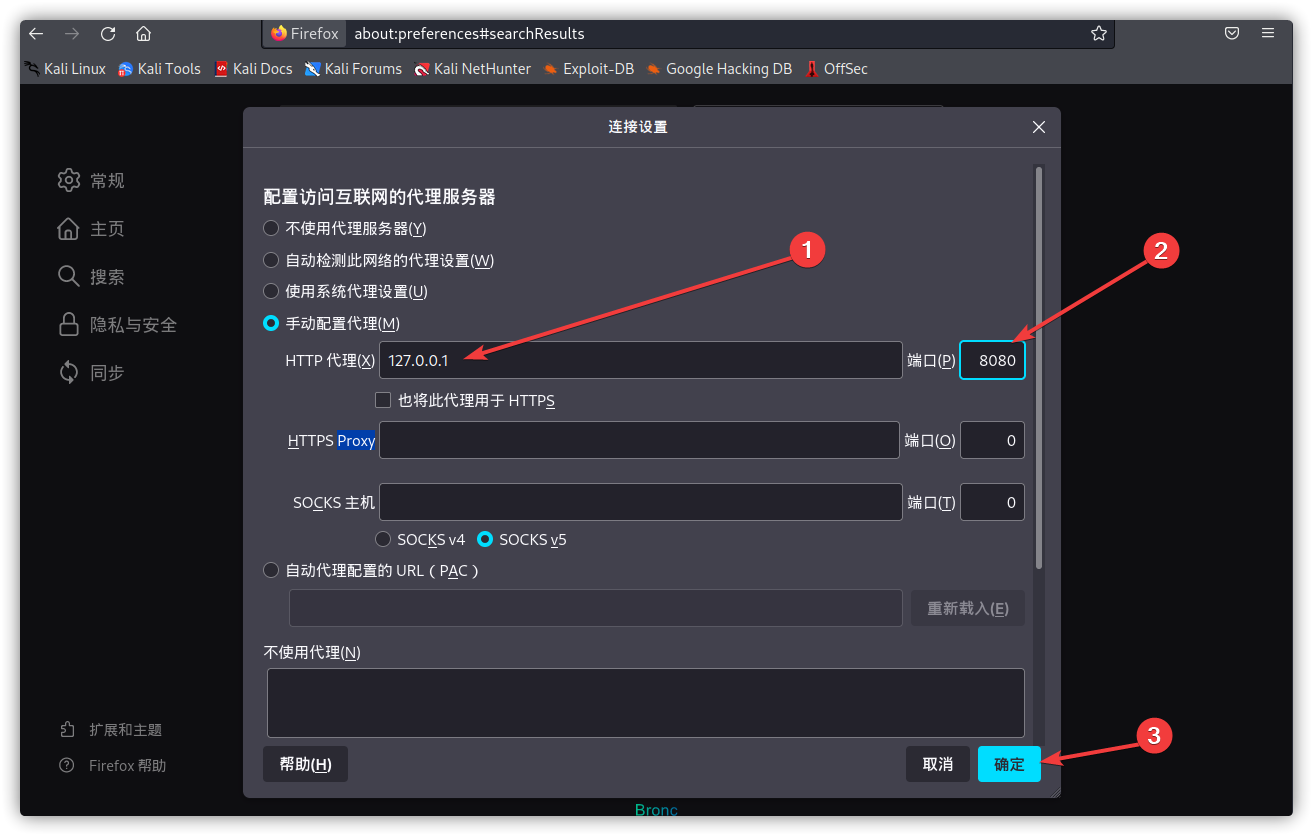

3.配置Firefox代理

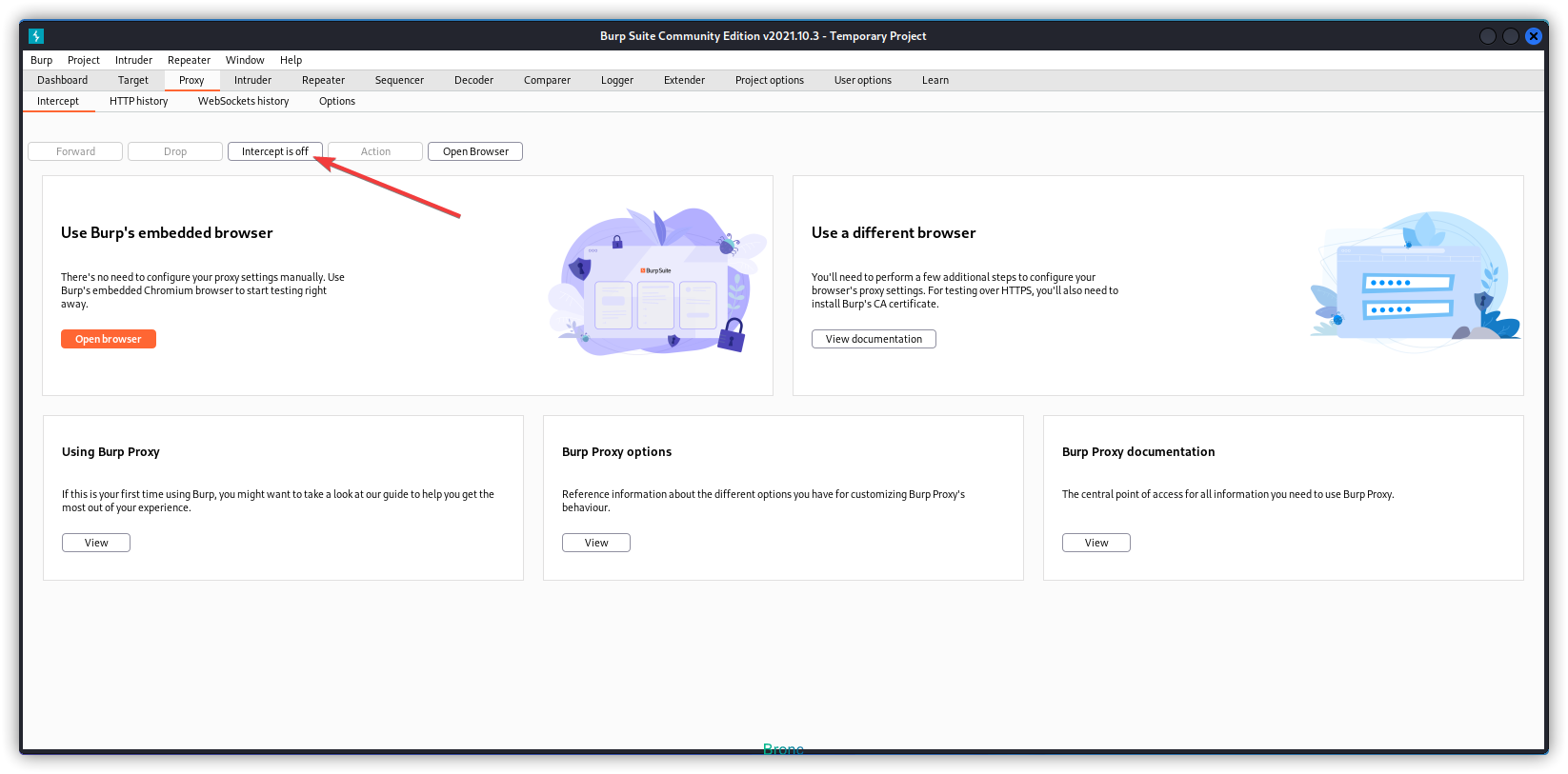

这里默认是开启的 我们把它关闭 我们只进行转发不需要拦截

然后打开Firefox ->设置 ->proxy-> 改成如下图

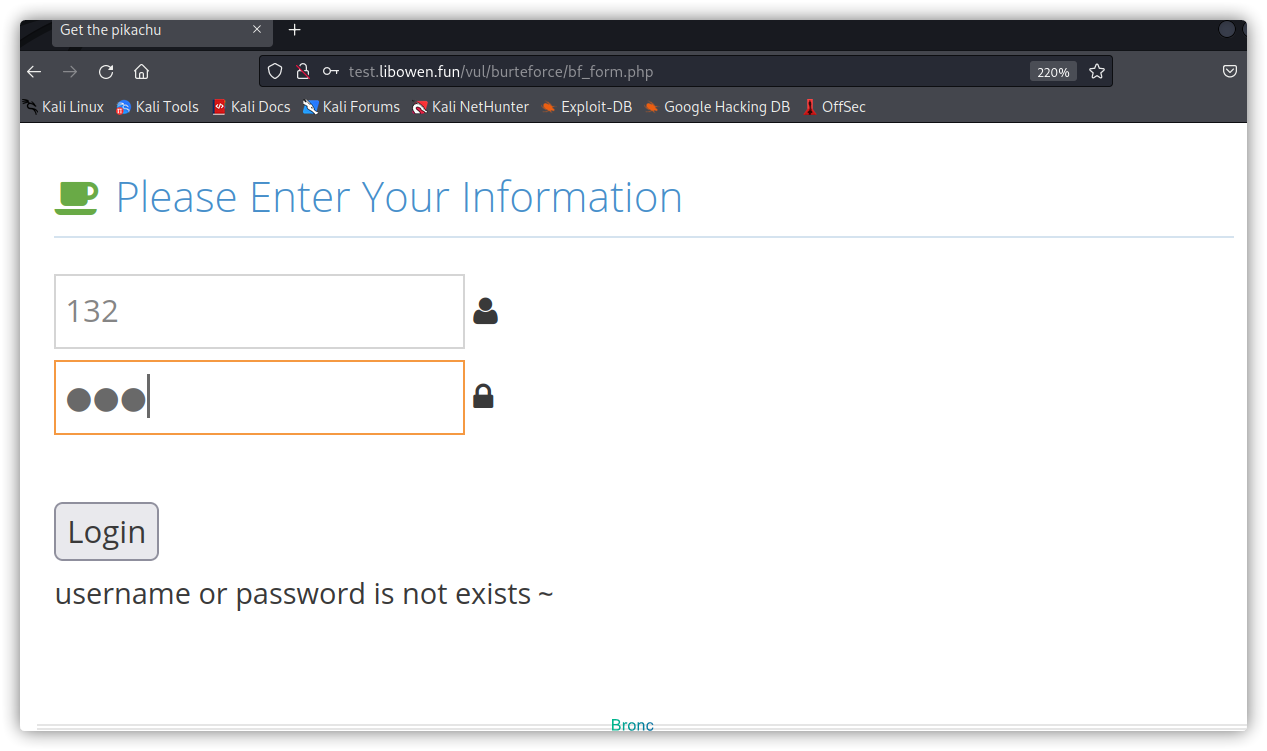

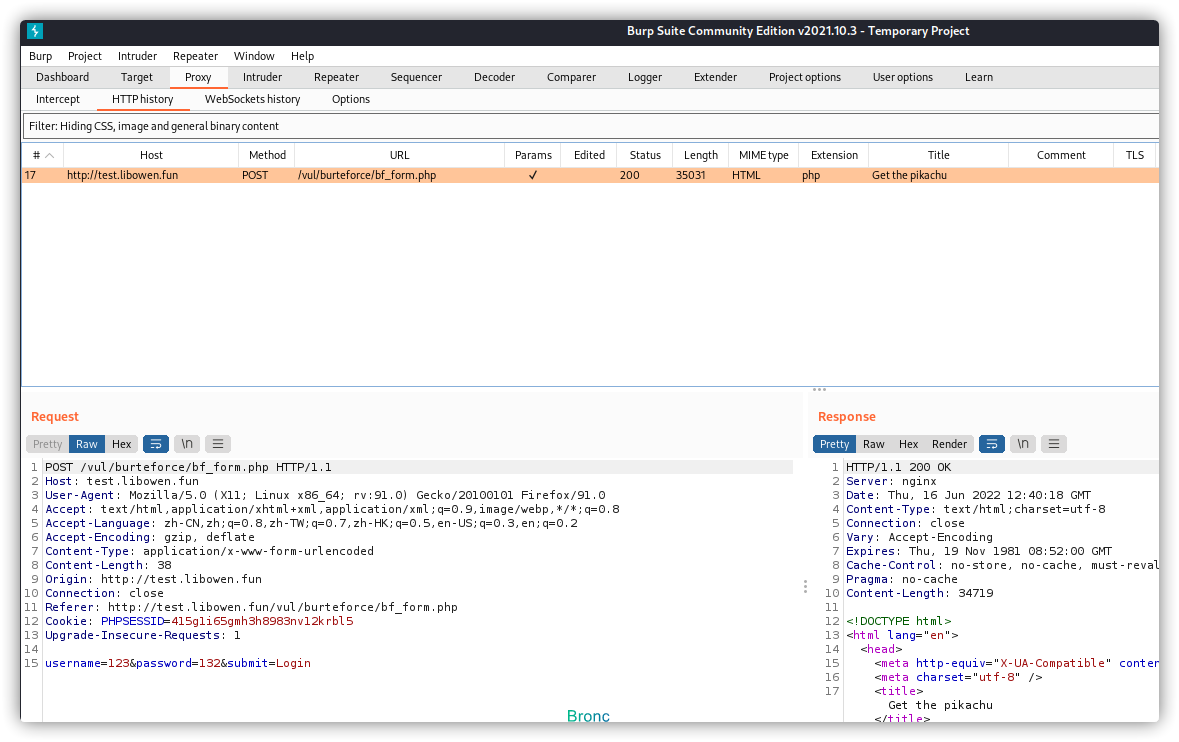

4.访问靶机网站并提交一次表单

5.此时已经抓到了刚才提交的包

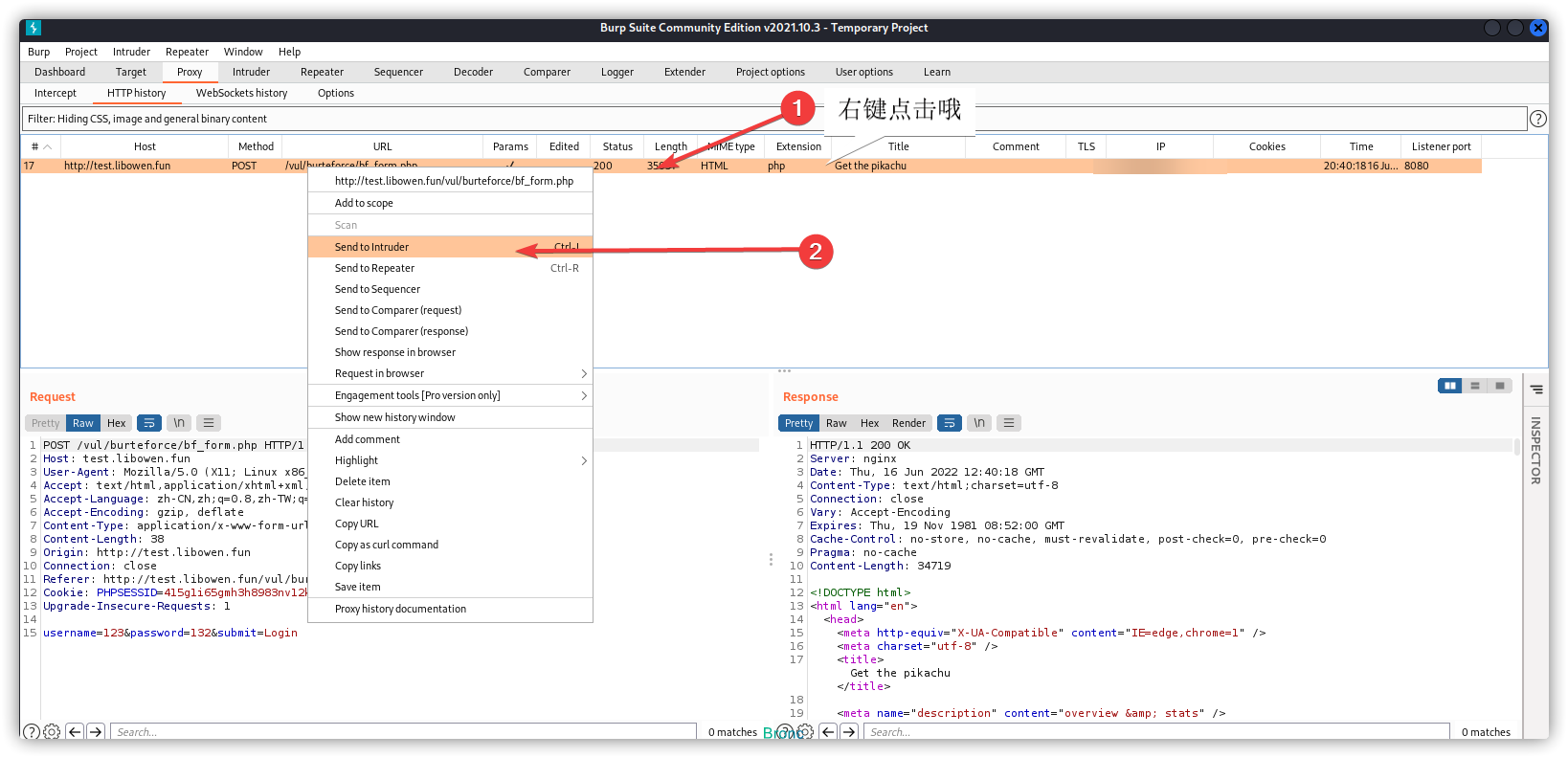

6.将数据包发送到 intruder

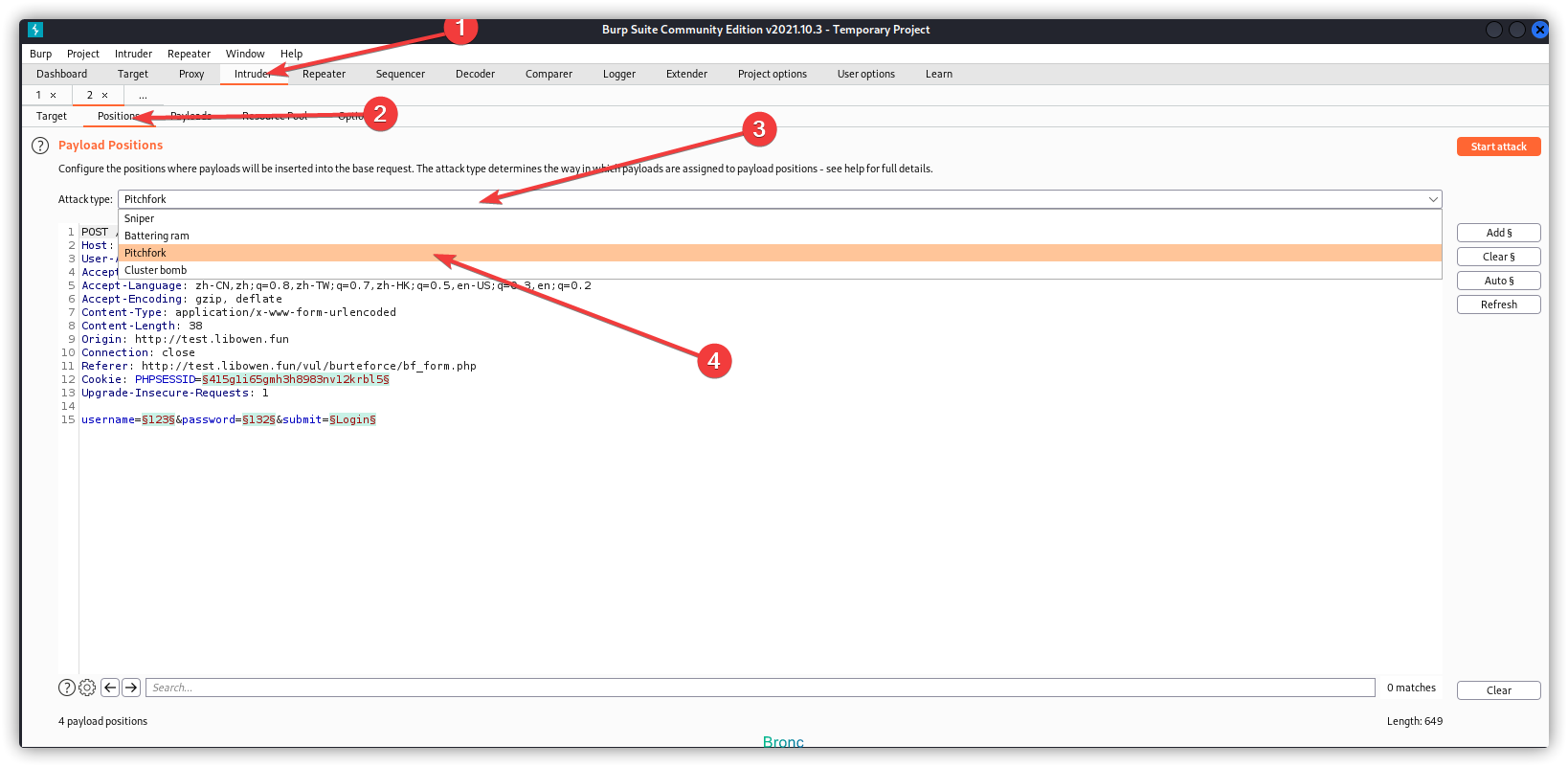

7.然后我们选择 Pitchfork 这个方法可以进行多参数匹配撞库

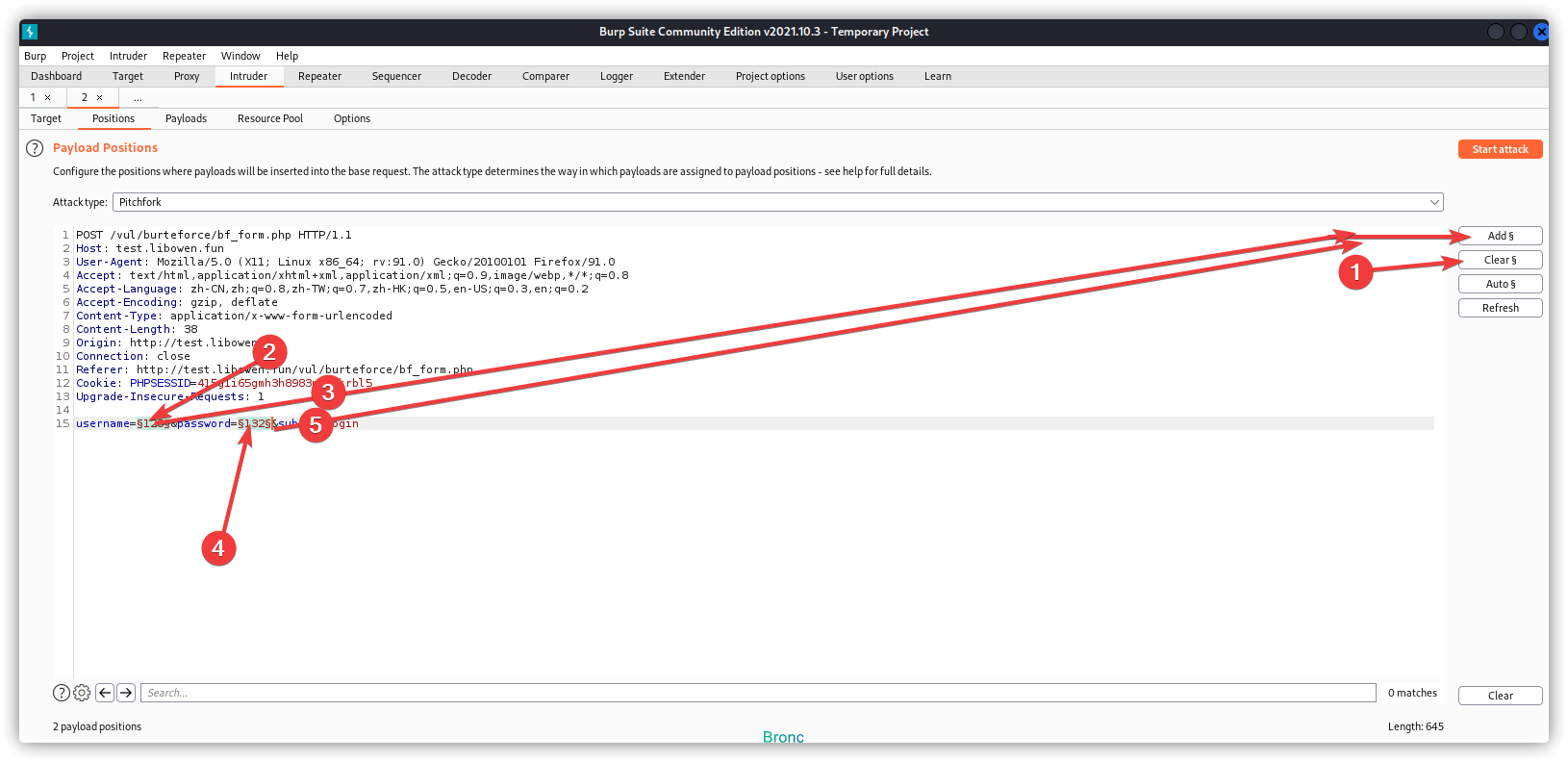

8.先清楚所有变量 然后将 username 和 password 的值 设置为动态变量

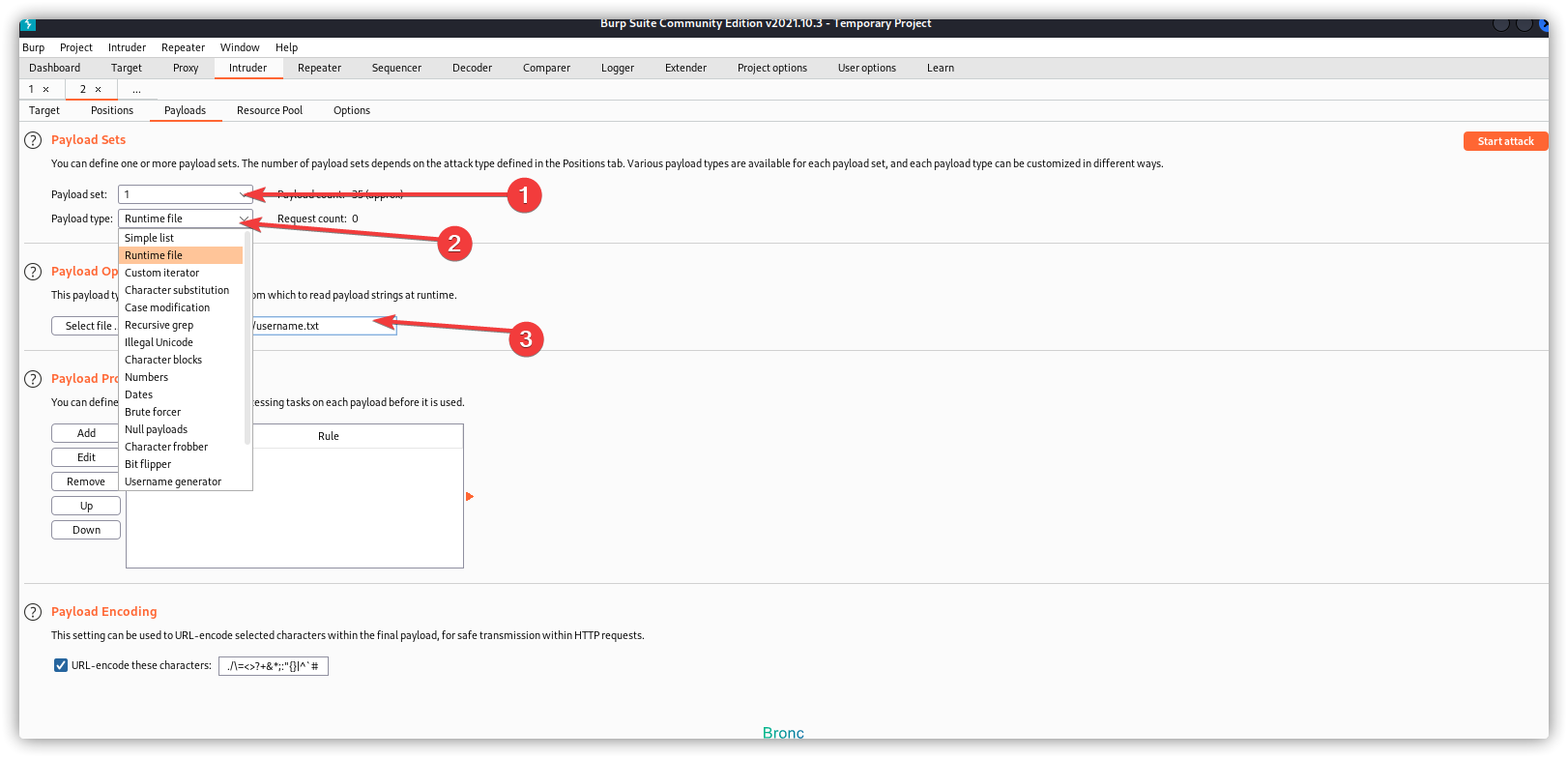

9.为第一个变量选择本地字典

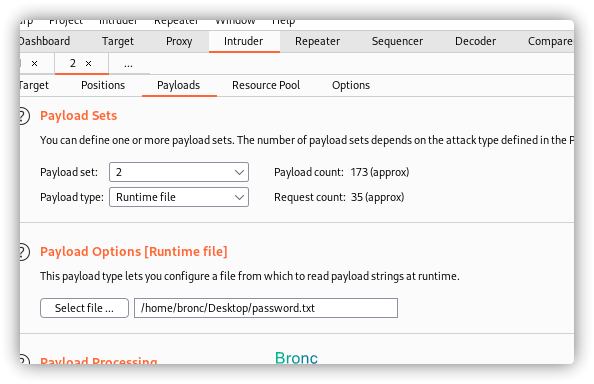

10.为第二个变量选择本地字典

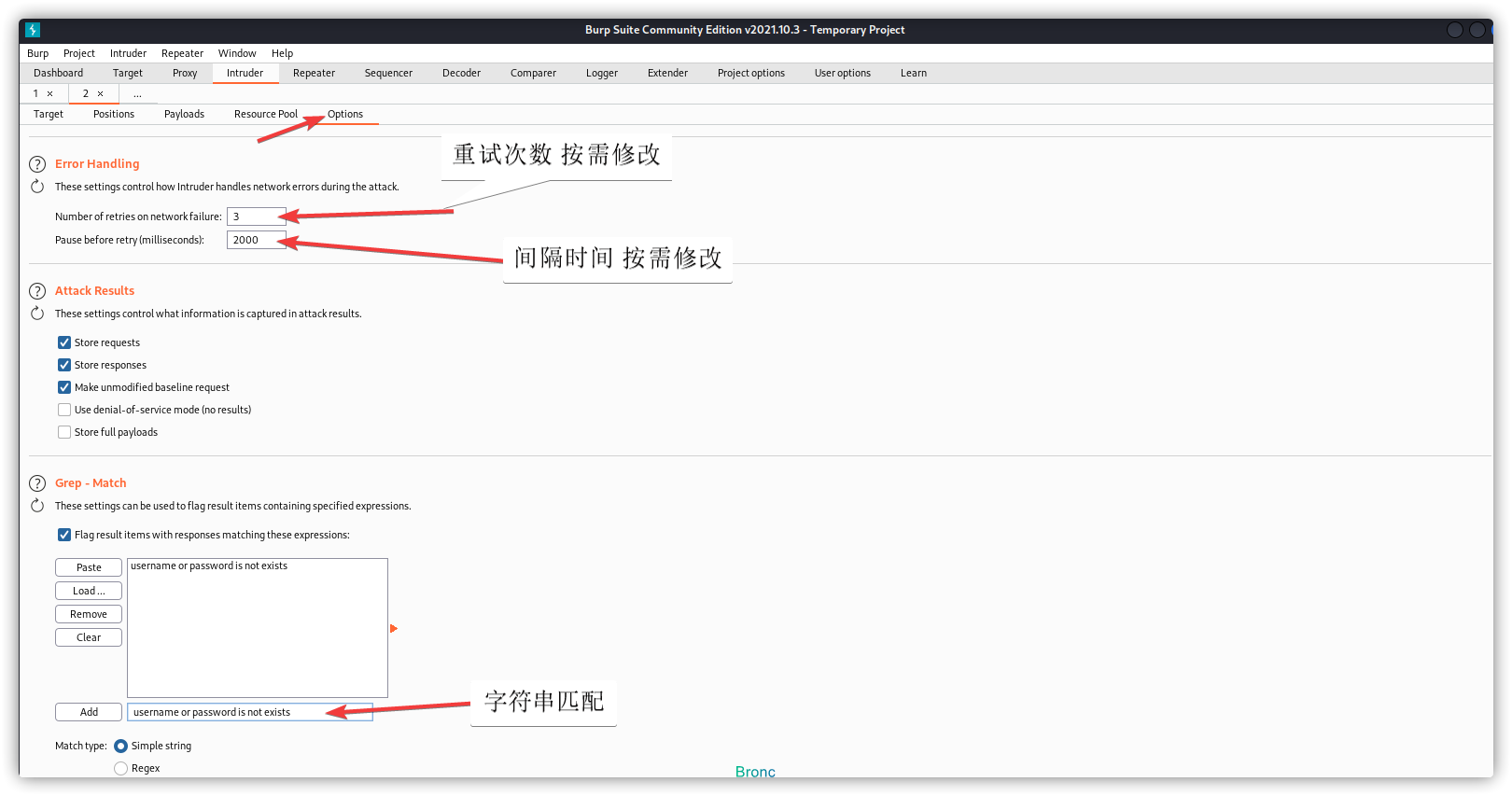

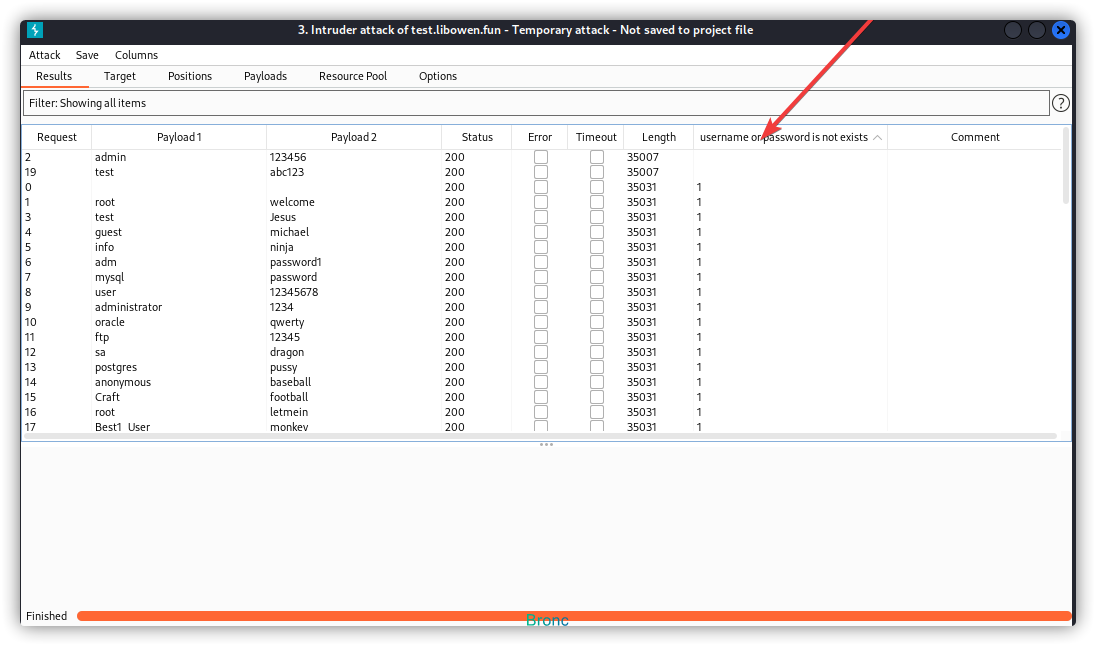

11.设置失败字符串匹配

这里的字符串匹配我们选择 使用登陆失败 返回的信息 由于撞库数据量巨大 不好分辨成功与失败的信息 以此区分

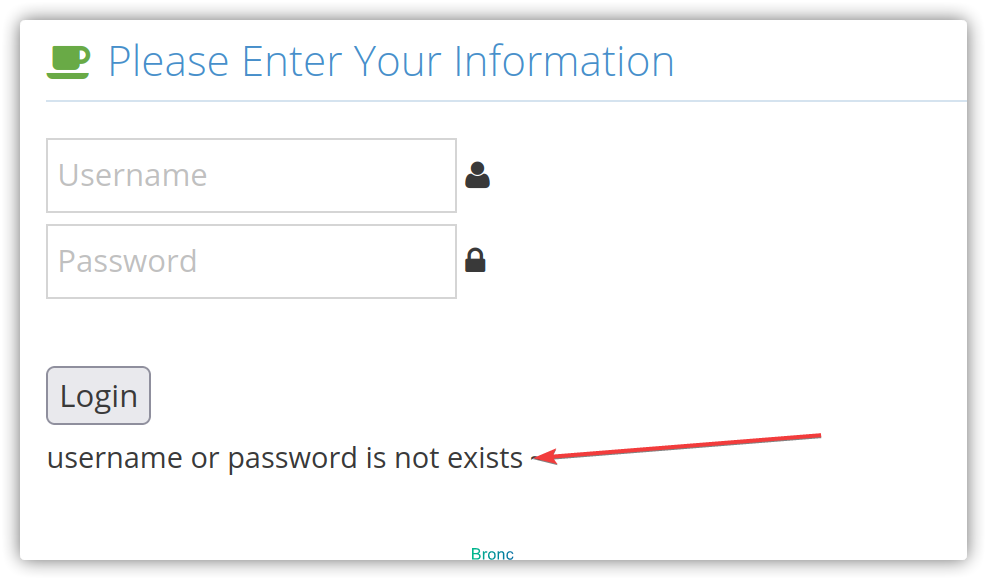

靶机返回的错误信息

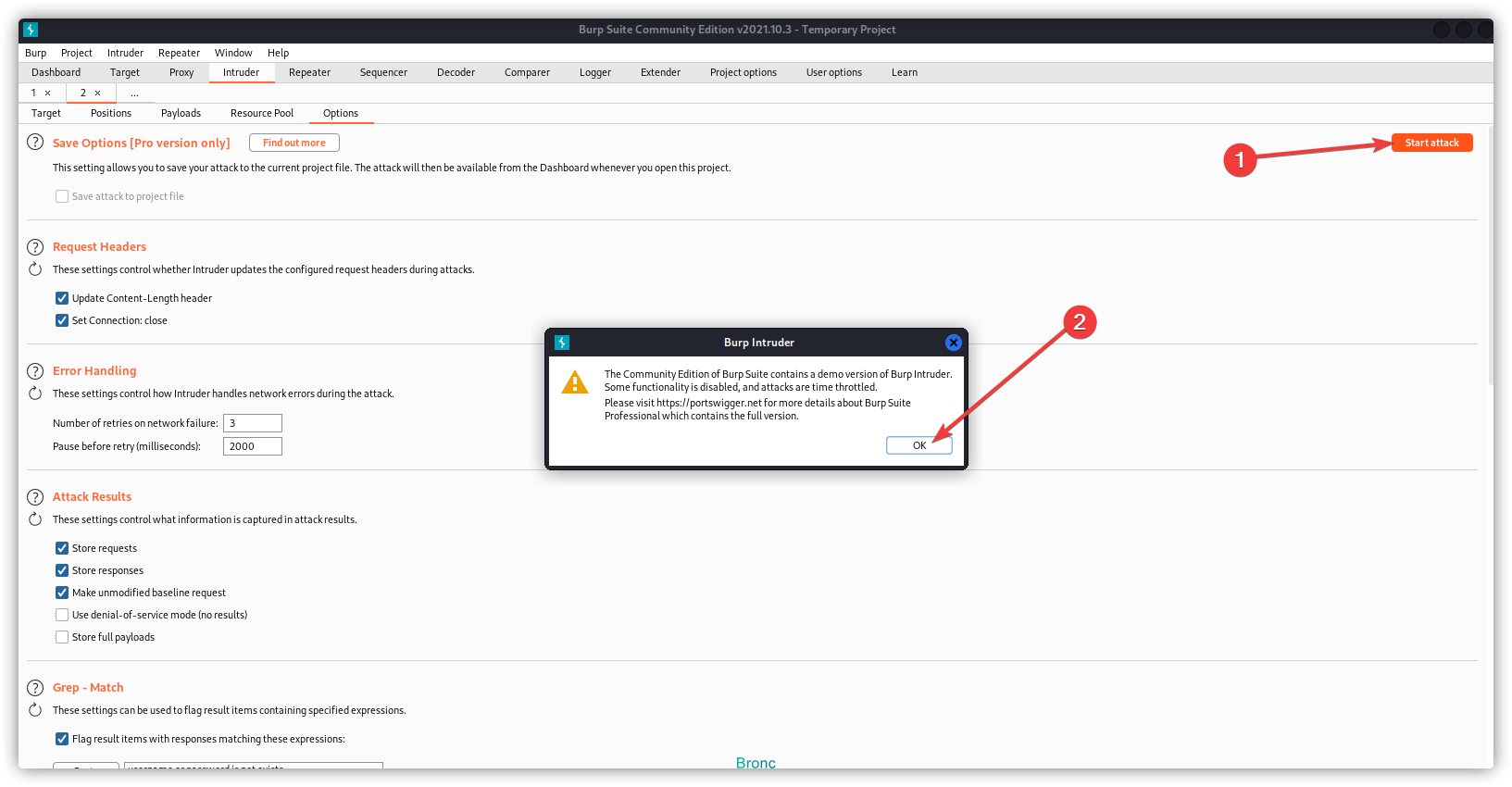

12.因为是免费版部分功能不可用 没关系直接开始 0.0

13.撞库完成

经过漫长的等待 点击如图进行排序 将不包含失败信息的至于顶位 如果没有失败的字符串进行匹配 可以对数据包长度进行排序 一般成功和失败包的长度不同 以此区分

字典比较给力成功撞出两对账户

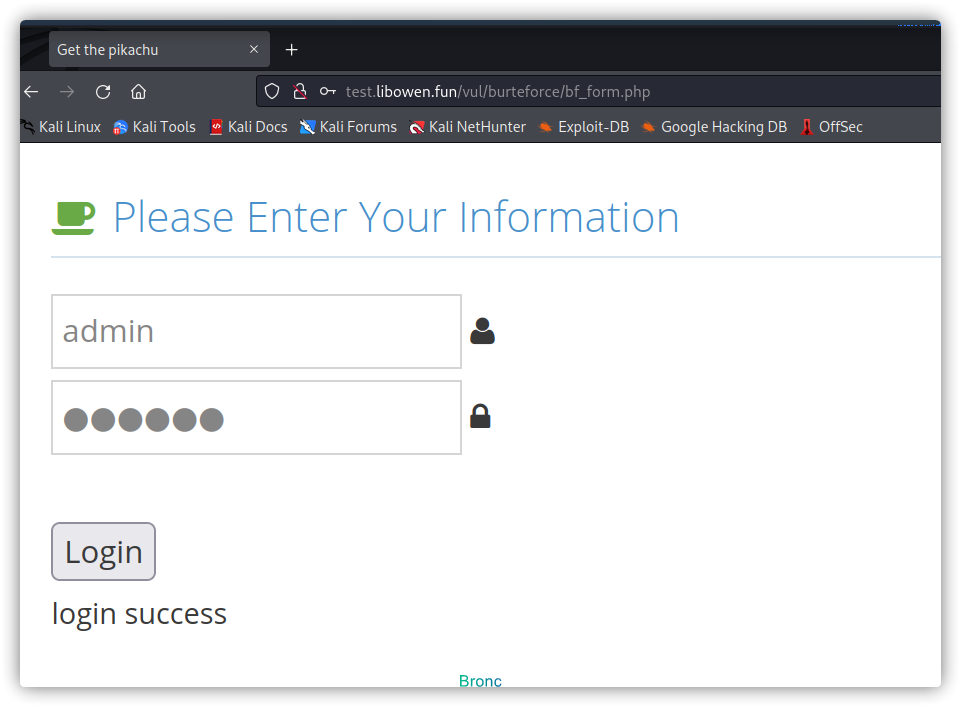

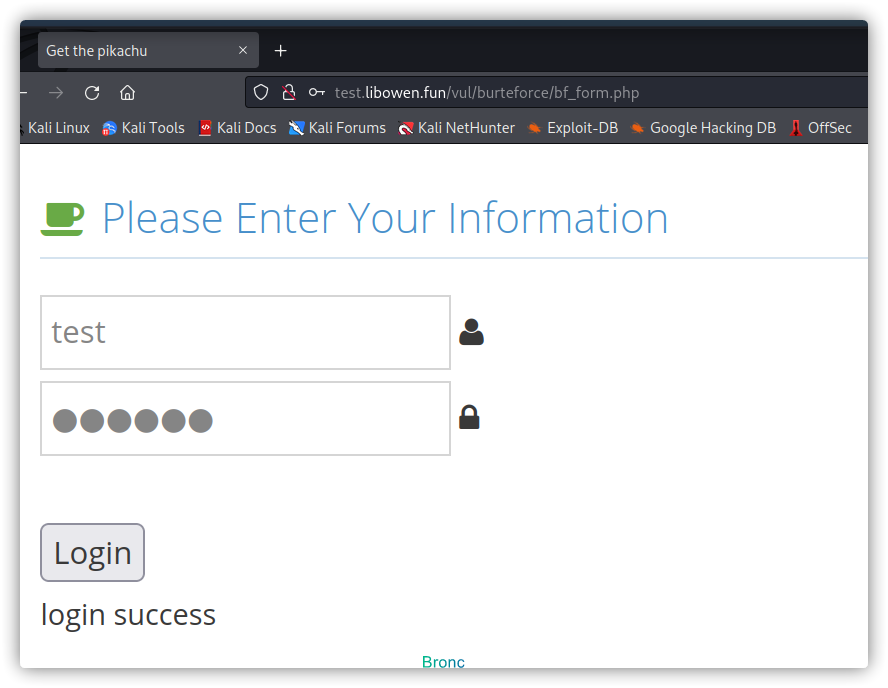

进行测试看看是否正确

admin账户成功

test账户也成功

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)