Nmap的简单使用

nmap的使用一、Nmap的简介二、Nmap的基本使用1、最基础的使用:nmap <目标IP>2、查看其详细信息:nmap -vv <目标IP>3、扫描指定端口:namp -p (range) <目标IP>3、nmap的ping扫描:nmap -sP <目标IP>4、nmap路由追踪:nmap --traceroute <目标IP>5、探

nmap的使用

一、Nmap的简介

Nmap,Linux下的网络扫描和嗅探工具包,一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统。简单而言,这就是一个工具,用来检测目标主机是否开启,其操作系统是什么,有那些端口是开启的,是否可以扫描到目标主机存在漏洞等等,从而制定渗透的计划(后面几句为个人见解,如有不对,以自己的理解为准)。来自百度的详细讲解

二、Nmap的基本使用

Nmap的探测结果以列表的形式展现,同时分为四个状态:open、closed、filtered(被过滤的)、unfiltered。

open:该端口开放;

closed:该端口关闭的;

filtered:发出的探测数据包不能到达目标主机的目标端口;

unfiltered:该端口可以被访问,但具体不清楚是开放的还是关闭的。

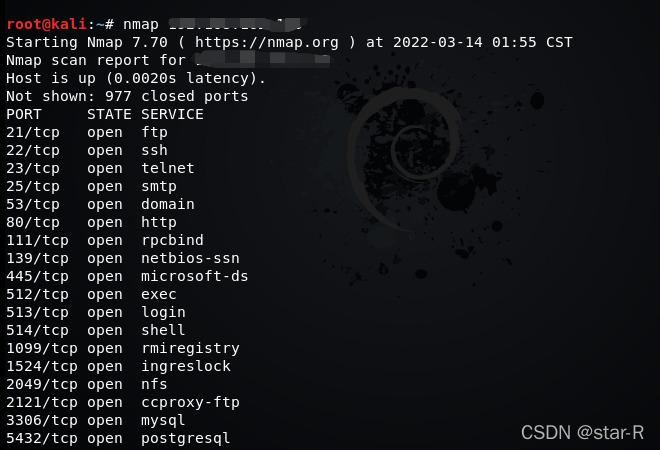

1、最基础的使用:nmap <目标IP>

默认先检测目标IP主机是否开机,再探测常用的1000多个端口。

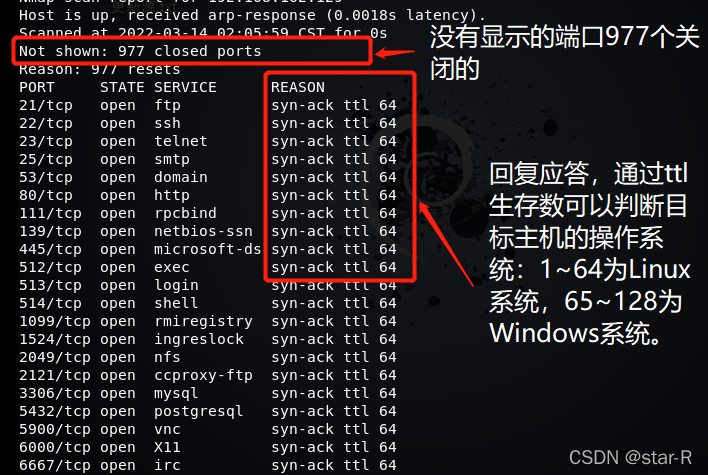

2、查看其详细信息:nmap -vv <目标IP>

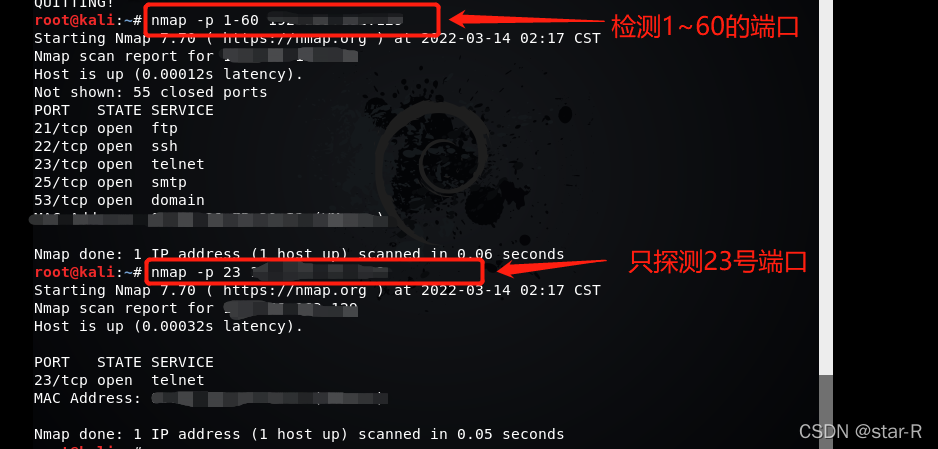

3、扫描指定端口:namp -p (range) <目标IP>

可以是指定的一个端口,也可以是一个范围(0~65535)。

3、nmap的ping扫描:nmap -sP <目标IP>

与普通的ping扫描相比,结果上多了mac地址;通知nmap的ping扫描可以一次性ping一个网段。

4、nmap路由追踪:nmap --traceroute <目标IP>

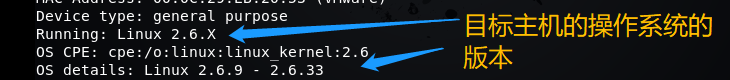

5、探测目标主机的操作系统:nmap -O <目标IP>

6、脚本扫描:nmap --script = <脚本> <目标IP>

7、将文件里的IP地址逐一进行探测:nmap -iL 文件名

nmap -iL iplist.txt(iplist.txt是一个txt文本,里面存有要进行扫描所有IP)

8、nmap -Pn <目标IP>

跳过主机扫描,在扫描防火墙时很有必要。

9、nmap --scan-delay 10s <目标IP>

每次延迟10秒后再发送数据包,防止大量的扫描记录引起对方的防护。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)