sql注入--POST注入

sql注入–POST注入靶场:sqli-labs-master下载链接:靶场下载链接POST和GET的区别GET提交的数据会显示在URL中,POST则不会。这是最显而易见的差别。这点意味着GET更不安全(POST也不安全,因为HTTP是明文传输抓包就能获取数据内容,要想安全还得加密)GET回退浏览器无害,POST会再次提交请求(GET方法回退后浏览器再缓存中拿结果,POST每次都会创建新资源)GE

sql注入–POST注入

靶场:sqli-labs-master

下载链接:靶场下载链接

POST和GET的区别

GET提交的数据会显示在URL中,POST则不会。这是最显而易见的差别。这点意味着GET更不安全(POST也不安全,因为HTTP是明文传输抓包就能获取数据内容,要想安全还得加密)

GET回退浏览器无害,POST会再次提交请求(GET方法回退后浏览器再缓存中拿结果,POST每次都会创建新资源)

GET提交的数据大小有限制(是因为浏览器对URL的长度有限制,GET本身没有限制),POST没有

GET可以被保存为书签,POST不可以。这一点也能感受到。

GET能被缓存,POST不能

GET只允许ASCII字符,POST没有限制

GET会保存再浏览器历史记录中,POST不会。这点也能感受到。

(引用于POST和GET的区别 )

第十一关

php源码

<?php

//including the Mysql connect parameters.

include("../sql-connections/sql-connect.php");

error_reporting(0);

// take the variables

if(isset($_POST['uname']) && isset($_POST['passwd']))

{

$uname=$_POST['uname'];

$passwd=$_POST['passwd'];

//logging the connection parameters to a file for analysis.

$fp=fopen('result.txt','a');

fwrite($fp,'User Name:'.$uname);

fwrite($fp,'Password:'.$passwd."\n");

fclose($fp);

// connectivity

@$sql="SELECT username, password FROM users WHERE username='$uname' and password='$passwd' LIMIT 0,1";

echo $sql; //此为自己添加,为方便理解漏洞原理

echo "</br>";

$result=mysql_query($sql);

$row = mysql_fetch_array($result);

if($row)

{

//echo '<font color= "#0000ff">';

echo "<br>";

echo '<font color= "#FFFF00" font size = 4>';

//echo " You Have successfully logged in\n\n " ;

echo '<font size="3" color="#0000ff">';

echo "<br>";

echo 'Your Login name:'. $row['username'];

echo "<br>";

echo 'Your Password:' .$row['password'];

echo "<br>";

echo "</font>";

echo "<br>";

echo "<br>";

echo '<img src="../images/flag.jpg" />';

echo "</font>";

}

else

{

echo '<font color= "#0000ff" font size="3">';

//echo "Try again looser";

print_r(mysql_error());

echo "</br>";

echo "</br>";

echo "</br>";

echo '<img src="../images/slap.jpg" />';

echo "</font>";

}

}

?>

直接输入用户名密码进行登陆

url栏中无数据,说明为post方式提交

使用工具:burpsuite

漏洞利用原理:使用burpsuite抓取页面提交的请求,修改请求中的sql查询语句,利用代码中存在的sql注入漏洞

首先已知一组正确的用户名和密码为 admin 111111

①.输入用户名和密码,使用burpsuite进行抓包

可以看到所提交数据被抓取

在此页面修改提交的参数

点击forward放行

可以看到我们最开始提交的111111被修改,也就是说,在此过程中burpsuite作为中间人,抓取了用户提交的数据,修改了一开始提交的数据,然后将修改后的数据提交给了服务器

②.使用burpsuite抓包,然后发送至repeater模块进行批量请求

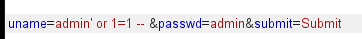

构造注入语句:

uname=admin' or 1=1 -- &passwd=admin&submit=Submit

使用or 语句,两个条件中只要有一个成立就为True,再使用1=1 ,此时条件恒成立

然后加注释,后面的passwd判断就被注释掉

点击 go ,查看响应

尝试不使用admin,随便输入一个用户名尝试

结果依然返回dumb

那么可以得知dumb,dumb必然为表中的第一条数据

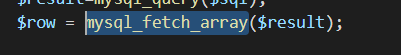

补充:为什么只取得了第一条数据

分析源代码

PHP mysqli_fetch_array() 函数,功能:从结果集中取得一行作为数字数组或关联数组

mysqli_fetch_array() 函数

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)