kali Linux中DVWA靶场的搭建以及Sqli-labs注入

提示:在搭建过程中会出现很多不同的错误,每个人遇到的都不一定相同,有问题的友友可以私信我!目录前言一、靶场简介1.了解DVWA2.了解Sqli-labs二、环境搭建1.DVWA安装与配置2.Sqli-labs注入环境的搭建总结前言今天我们要开始逐步实战了,我们都知道Kali Linux是一个渗透测试集成系统,在实战过程中靶场是我们必备的,接下来我们将在kali linux上搭建DVWA靶场和Sql

提示:在搭建过程中会出现很多不同的错误,每个人遇到的都不一定相同,有问题的友友可以私信我!

前言

今天我们要开始逐步实战了,我们都知道Kali Linux是一个渗透测试集成系统,在实战过程中靶场是我们必备的,接下来我们将在kali linux上搭建DVWA靶场和Sqli-labs注入环境.

一、靶场简介

1.了解DVWA

DVWA(Damn Vulnerable Web App)是一个基于PHP/MySql搭建的Web应用程序,旨在为安全专业人员测试自己的专业技能和工具提供合法的 环境,帮助Web开发者更好的理解Web应用安全防范的过程。

2.了解Sqli-labs

Sqli-labs是一个可以用来学习SQL注入的游戏教程,学习渗透可以借用这个工具来入门学习SQL注入的一些理论知识。

二、环境搭建

1.DVWA安装与配置

打开Kali-Linux终端(可参考安装教程)行执行下面语句:

git clone https://github.com/ethicalhack3r/DVWA.git

将DVWA移动到/var/www/html目录下:

cp -r DVWA/ /var/www/html/

输入命令启动apache2和MySQL

service apache2 start 开启apache服务

service mysql start 开启mysql数据库服务

输入命令查看端口

netstat -anpt | grep 80 查看80端口开启情况

netstat -anpt | grep 3306 查看3306端口开启情况

数据库创建及授权

mysql -u root -p 进入mysql 并输入密码,按回车即可

create database dvwa; 创建dvwa数据库

show databases; 查看数据库

创建一个非root用户并赋予root权限

create user ‘dvwa’@‘localhost’ identified by ‘dvwa’;

//在用户表创建dvwa用户

grant all on . to ‘dvwa’@‘localhost’;

set password for ‘dvwa’@‘localohost’ = password(‘dvwa’);

flush privileges;

quit; //退出mysql

进入/var/www/html/DVWA/config目录,复制一份配置文件,修改配置文件(进入vim后按i进入编辑,按esc退出编辑,输入:wq保存)

cd /DVWA/config

cp config.inc.php.dist config.inc.php

vim config.inc.php

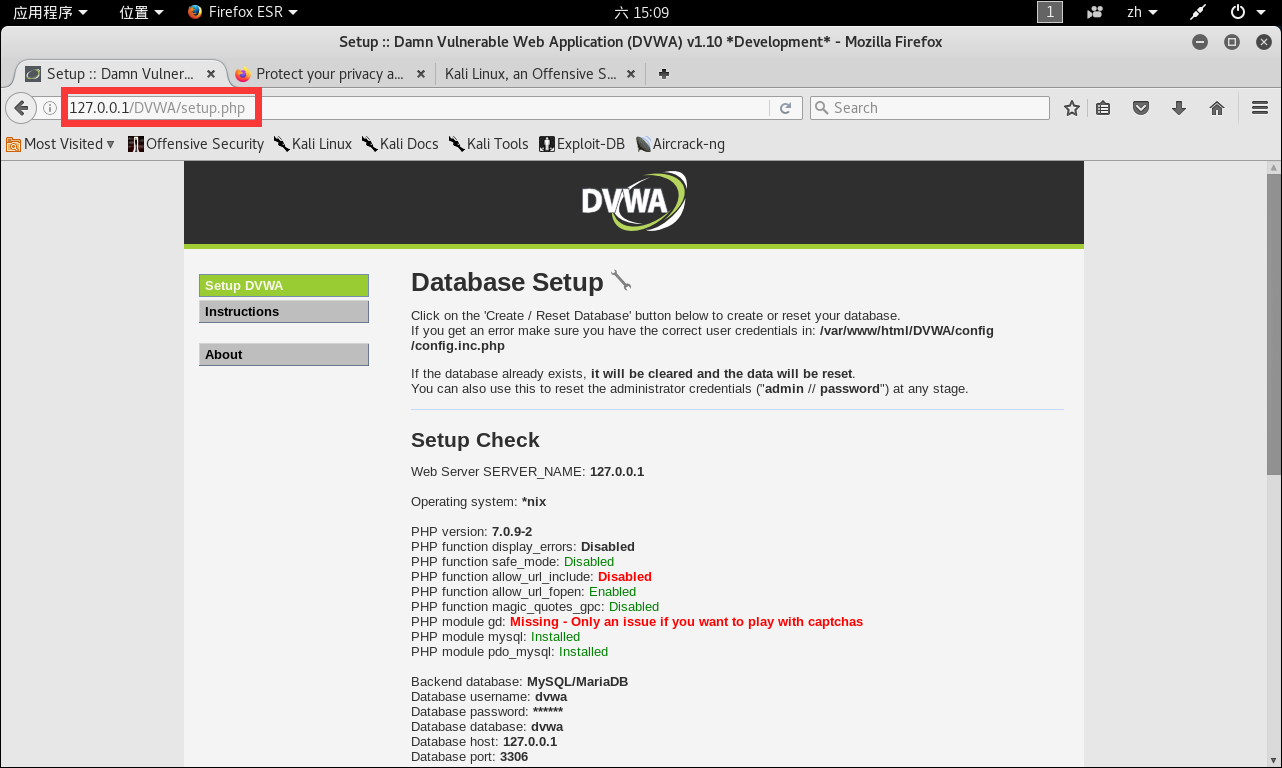

kali浏览器网址输入:127.0.0.1/DVWA/setup.php

再一次打开DVWA出现很多标红的错误,下一篇文章会讲到如何修改这些错误,将其逐步击破,欢迎学习前往本人CSDN主页学习

点击Create/Reset Database,等待几秒跳转

到达登陆界面,默认用户名admin,默认密码password

完成登陆

2.Sqli-labs注入环境的搭建

打开kali linux 命令行执行下面语句:

git clone https://github.com/mukkul007/sqli-labs-kali2 sqli-labs

进入配置文件进行配置

修改配置文件为刚刚创建的数据库用户

在命令行执行 php setup-db.php 创建数据库

在浏览器中创建数据库

接下来让我们接受挑战吧!

总结

本文主要介绍了Kali-Linux中靶场的创建和配置,对于网络安全的而小白来说,使用靶场进行练习是非常有必要的,希望可以帮助到大家,欢迎私信留言!

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)